|

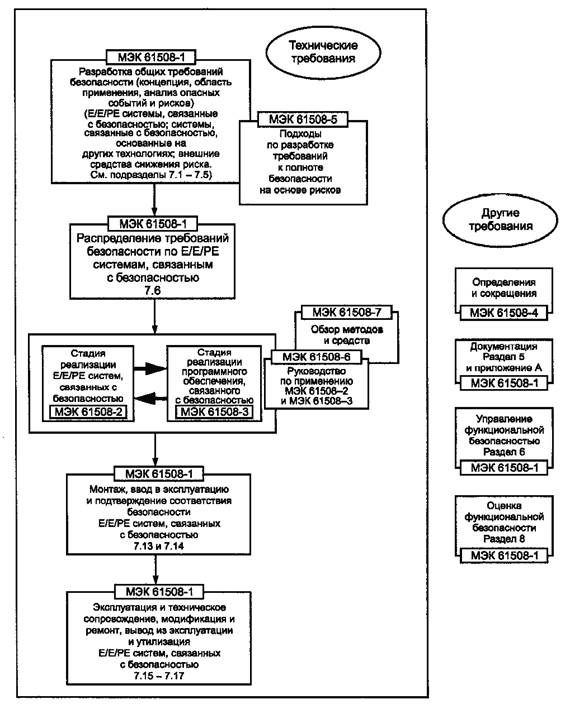

ФЕДЕРАЛЬНОЕ АГЕНТСТВО ПО ТЕХНИЧЕСКОМУ РЕГУЛИРОВАНИЮ И МЕТРОЛОГИИ |

||

|

|

НАЦИОНАЛЬНЫЙ |

ГОСТ Р

МЭК |

ФУНКЦИОНАЛЬНАЯ БЕЗОПАСНОСТЬ СИСТЕМ ЭЛЕКТРИЧЕСКИХ,

ЭЛЕКТРОННЫХ, ПРОГРАММИРУЕМЫХ ЭЛЕКТРОННЫХ, СВЯЗАННЫХ С БЕЗОПАСНОСТЬЮ

Часть 2

Требования к системам

IEC 61508-2:2000

Functional safety of

electrical/electronic/programmable electronic safety-related systems - Part 2:

Requirements for electrical/electronic/programmable electronic safety-related

systems

(IDT)

|

|

Москва |

Предисловие

Цели и принципы стандартизации в Российской Федерации установлены Федеральным законом от 27 декабря 2002 г. № 184-ФЗ «О техническом регулировании», а правила применения национальных стандартов Российской Федерации - ГОСТ Р 1.0-2004 «Стандартизация в Российской Федерации. Основные положения»

Сведения о стандарте

1. ПОДГОТОВЛЕН обществом с ограниченной ответственностью «Корпоративные электронные системы» и Техническим комитетом по стандартизации ТК 10 «Перспективные производственные технологии, менеджмент и оценка рисков» на основе собственного аутентичного перевода стандарта, указанного в пункте 4

2. ВНЕСЕН Управлением развития, информационного обеспечения и аккредитации Федерального агентства по техническому регулированию и метрологии

3. УТВЕРЖДЕН И ВВЕДЕН В ДЕЙСТВИЕ Приказом Федерального агентства по техническому регулированию и метрологии России от 27 декабря 2007 г. № 581-ст

4. Настоящий стандарт идентичен международному стандарту МЭК 61508-2:2000 «Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью, Часть 2. Требования к системам» (IEC 61508-2:2000 «Functional safety Of electrical/electronic/programmable electronic safety-related systems - Part 2: Requirements for electrical/electronic/programmable electronic safety-related systems»).

Наименование настоящего стандарта изменено относительно наименования указанного международного стандарта для приведения в соответствие с ГОСТ Р 1.5 (подраздел 3.5).

При применении настоящего стандарта рекомендуется использовать вместо ссылочных международных стандартов соответствующие им национальные стандарты, сведения о которых приведены в дополнительном приложении D

5. ВВЕДЕН ВПЕРВЫЕ

Информация об изменениях к настоящему стандарту публикуется в ежегодно издаваемом информационном указателе «Национальные стандарты», а текст изменений и поправок - в ежемесячно издаваемых информационных указателях «Национальные стандарты». В случае пересмотра (замены) или отмены настоящего стандарта соответствующее уведомление будет опубликовано в ежемесячно издаваемом информационном указателе «Национальные стандарты». Соответствующая информация, уведомление и тексты размещаются также в информационной системе общего пользования - на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет

Содержание

Введение

Системы, состоящие из электрических и/или электронных компонентов, в течение многих лет используются для выполнения функций безопасности в большинстве областей применения. Компьютерные системы [обычно называемые программируемыми электронными системами (PES)], использующиеся во всех областях применения для выполнения задач, не связанных с безопасностью, во все возрастающих масштабах используются для решения задач обеспечения безопасности. Для эффективной и безопасной эксплуатации технологий, основанных на использовании компьютерных систем, чрезвычайно важно, чтобы лица, ответственные за принятие решений, имели в своем распоряжении руководство по вопросам безопасности, которое они могли бы использовать в своей работе.

Настоящий стандарт устанавливает общий подход к вопросам обеспечения безопасности всего жизненного цикла систем, состоящих из электрических и/или электронных, и/или программируемых электронных компонентов [электрических/электронных/программируемых электронных систем (E/E/PES)], которые используются для выполнения функций безопасности. Этот общий подход был принят для того, чтобы разработать рациональную и последовательную техническую концепцию для всех электрических систем, связанных с безопасностью. Основной целью настоящего стандарта является содействие разработке стандартов для их применения в различных предметных областях.

Обычно безопасность систем достигается за счет использования в них нескольких систем защиты, в которых используются различные технологии (например, механические, гидравлические, пневматические, электрические, электронные, программируемые электронные). Следовательно, любая стратегия безопасности должна учитывать не только все элементы, входящие в состав отдельных систем (например, датчики, управляющие устройства и исполнительные механизмы), но также и все подсистемы, связанные с безопасностью, входящие в состав комбинированной системы, связанной с безопасностью. Таким образом, хотя настоящий стандарт в основном распространяется на электрические/электронные/программируемые электронные (Е/Е/РЕ) системы, связанные с безопасностью, он может также дать представление об общей структуре, в рамках которой рассматриваются системы, связанные с безопасностью, основанные на других технологиях.

Признанным фактом является существование огромного разнообразия применений E/E/PES в различных предметных областях, отличающихся разной степенью сложности, опасностями и возможными рисками. В каждом конкретном применении использование необходимых мер безопасности будет зависеть от многочисленных факторов, специфичных для этого конкретного применения. Настоящий стандарт, являясь базовым, позволяет формулировать такие меры для вновь разрабатываемых международных стандартов для различных предметных областей.

Настоящий стандарт:

- рассматривает все соответствующие этапы жизненного цикла систем безопасности в целом, а также подсистем E/E/PES и программного обеспечения (начиная с исходной концепции, включая проектирование, разработку, эксплуатацию, техническое обслуживание и вывод из эксплуатации), в ходе которых E/E/PES используются для выполнения функций безопасности;

- разработан с учетом быстрого развития технологий; его структура является достаточно устойчивой и полной для удовлетворения потребностей разработок, которые могут появиться в будущем;

- делает возможной разработку стандартов областей применения, в которых используются системы E/E/PES; разработка стандартов для областей применения в рамках общей структуры, вводимой настоящим стандартом, должна приводить к более высокому уровню согласованности (например, основные принципы, терминология и т.п.) как для отдельных областей применения, так и для их совокупности; это дает преимущества как для безопасности, так и в сфере экономики;

- предоставляет метод разработки спецификаций для требований безопасности, необходимых для достижения требуемой функциональной безопасности Е/Е/РЕ систем, связанных с безопасностью;

- использует уровни полноты безопасности для задания планируемого уровня полноты безопасности функций, которые должны быть реализованы Е/Е/РЕ системами, связанными с безопасностью;

- использует для определения уровней полноты безопасности подход, основанный на оценке рисков;

- устанавливает количественные значения отказов Е/Е/РЕ систем, связанных с безопасностью, которые связаны с уровнями полноты безопасности;

- устанавливает нижний предел планируемых значений отказов в режиме опасных отказов, который может быть задан для отдельной Е/Е/РЕ системы, связанной с безопасностью; для Е/Е/РЕ систем, связанных с безопасностью работающих:

- в режиме с низкой интенсивностью запросов нижний предел для выполнения планируемой функции по запросу устанавливают на средней вероятности отказов 10-5;

- в режиме с высокой интенсивностью запросов нижний предел устанавливают на вероятности опасных отказов 10-9 в час.

Примечание - Конкретная Е/Е/РЕ система, связанная с безопасностью, не обязательно предполагает одноканальную архитектуру;

- применяет широкий набор принципов, методов и мер для достижения функциональной безопасности Е/Е/РЕ систем, связанных с безопасностью, но не использует концепцию безаварийности, которая может иметь важное значение в случае, если виды отказов хорошо определены, а уровень сложности является относительно невысоким. Концепция безаварийности признана неподходящей из-за широкого диапазона сложности Е/Е/РЕ систем, связанных с безопасностью и подпадающих под область применения настоящего стандарта.

НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

|

ФУНКЦИОНАЛЬНАЯ БЕЗОПАСНОСТЬ СИСТЕМ ЭЛЕКТРИЧЕСКИХ, ЭЛЕКТРОННЫХ, ПРОГРАММИРУЕМЫХ ЭЛЕКТРОННЫХ, СВЯЗАННЫХ С БЕЗОПАСНОСТЬЮ Часть 2 Functional safety of electrical, electronic,

programmable electronic safety-related systems. |

Дата введения - 2008-09-01

1. Область применения

1.1. Настоящий стандарт:

a) применяют только совместно с МЭК 61508-1, описывающим общий подход для достижения функциональной безопасности;

b) применяется (как определено в МЭК 61508-1) к любой системе, связанной с безопасностью, которая содержит хотя бы один электрический, электронный или программируемый электронный компонент;

c) применяется ко всем подсистемам и их компонентам внутри Е/Е/РЕ систем, связанных с безопасностью (включая сенсоры, исполнительные устройства и интерфейс человек-машина);

d) определяет способ использования информации, полученной в соответствии с МЭК 61508-1, описывающей полные требования к безопасности и их распределение по Е/Е/РЕ системам, связанным с безопасностью, а также определяет, как полные требования к безопасности преобразуются в требования к функциям безопасности E/E/PES и в требования к полноте безопасности E/E/PES;

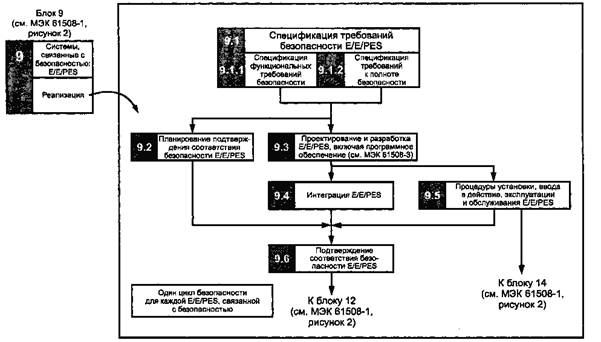

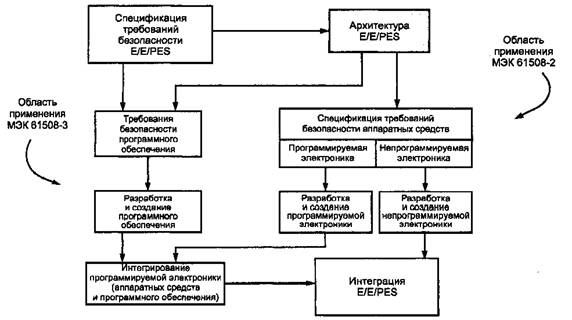

e) устанавливает требования к действиям, которые должны быть реализованы на стадиях разработки и изготовления Е/Е/РЕ систем, связанных с безопасностью (то есть формирует модель жизненного цикла безопасности E/E/PES), за исключением требований к программному обеспечению, которые рассмотрены в МЭК 61508-3 (см. рисунки 2 и 3): эти требования включают в себя указания по применению ранжированных по уровням полноты безопасности методов и средств для предотвращения ошибок и отказов и для управления ошибками и отказами;

f) определяет информацию, необходимую для установки, ввода в эксплуатацию и заключительного подтверждения соответствия безопасности Е/Е/РЕ систем, связанных с безопасностью;

g) не определяет стадии эксплуатации и технического обслуживания (см. МЭК 61508-1), но содержит требования для подготовки информации и процедур, необходимых пользователям для эксплуатации и технического обслуживания Е/Е/РЕ систем, связанных с безопасностью;

h) определяет требования, предъявляемые к организациям, осуществляющим модификацию Е/Е/РЕ систем, связанных с безопасностью.

Примечания

1. Настоящий стандарт главным образом предназначен для поставщиков и/или технических департаментов внутри компаний, отвечающих за формирование и реализацию требований по модификации Е/Е/РЕ систем, связанных с безопасностью.

2. Взаимосвязь между настоящим стандартом и МЭК 61508-3 показана на рисунке 3.

1.2. МЭК 61508-1 - МЭК 61508-4 являются основополагающими стандартами по безопасности, хотя это не применяется в контексте Е/Е/РЕ систем, связанных безопасностью, имеющих небольшую сложность (см. МЭК 61508-4, пункт 3.4.4). В качестве основополагающих стандартов по безопасности данные стандарты предназначены для использования техническими комитетами при подготовке стандартов в соответствии с Руководствами МЭК 104:1997 и ИСО/МЭК Руководство 51:1999. Стандарты серии МЭК 61508 предназначены также для использования в качестве самостоятельных стандартов.

Рисунок 1 - Общая структура настоящего стандарта

В обязанности технического комитета входит использование (где возможно) базовых стандартов по безопасности при подготовке собственных стандартов. В этом случае требования, методы или условия проверки настоящего базового стандарта по безопасности не будут применяться, если это не указано специально, или будут включаться в стандарты, подготовленные этими техническими комитетами.

Примечания

1. Функциональная безопасность систем Е/Е/РЕ, связанных с безопасностью, может достигаться только в случае, если удовлетворены все установленные для них требования. Поэтому важно, чтобы все эти требования были тщательно проанализированы и обоснованы.

2. В США и Канаде до тех пор, пока стандарты для конкретного сектора применения стандартов МЭК 61508 (например, МЭК 61511 [1]) не будут опубликованы в качестве международных стандартов США и Канады, существующие там национальные стандарты по безопасности в обрабатывающих секторах, основанные на МЭК 61508 могут быть применены вместо МЭК 61508.

1.3. Структура серии стандартов МЭК 61508-1 - МЭК 61508-7 показана на рисунке 1, а также указана роль МЭК 61508-2 в достижении функциональной безопасности Е/Е/РЕ систем, связанных с безопасностью. МЭК 61508-6 (приложение А) содержит описание применения МЭК 61508-2 и МЭК 61508-3.

2. Нормативные ссылки

В настоящем стандарте использованы нормативные ссылки на следующие стандарты:

МЭК 60050-371:1984 Международный электротехнический словарь, Глава 371. Телеуправление

МЭК 60300-3-2:2004 Управление общей надежностью, Часть 3. Руководство по применению. Полевой сбор данных по общей надежности

МЭК 61000-1-1:1992 Электромагнитная совместимость (ЭМС). Часть 1. Общие положения - Раздел 1: Применение и интерпретация фундаментальных определений и терминов

МЭК 61000-2-5:1995 Электромагнитная совместимость (ЭМС). Часть 2. Окружение. Раздел 5. Классификация электромагнитного окружения

МЭК 61508-1:1998 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью, Часть 1. Общие требования

МЭК 61508-3:1998 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 3. Требования к программному обеспечению

МЭК 61508-4:1998 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 4. Термины и определения

МЭК 61508-5:1998 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 5. Примеры методов для определения уровней полноты безопасности

МЭК 61508-6:2000 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 6. Руководство по применению МЭК 61508-2:2000 и МЭК 61508-3:1998

МЭК 61508-7:2000 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 7. Анализ методов и средств

ИСО/МЭК 51:1999 Руководство по включению в стандарты аспектов, связанных с безопасностью

МЭК Руководство 104:1997 Руководство по подготовке стандартов, связанных с безопасностью, и по роли комитетов с функциями определения направлений и разработки стандартов в области безопасности

IEEE 352:1987 Руководство IEEE по основным принципам анализа надежности систем безопасности атомных энергетических станций

3. Термины и определения

В настоящем стандарте применены термины по МЭК 61508-4.

4. Соответствие настоящему стандарту

Требования соответствия настоящему стандарту - по МЭК 61508-1 (см. раздел 4).

5. Документация

Требования к документации - по МЭК 61508-1 (см. раздел 5).

6. Управление функциональной безопасностью

Требования по управлению функциональной безопасностью по МЭК 61508-1 (см. раздел 6).

7. Требования к жизненному циклу безопасности E/E/PES

7.1. Общие положения

7.1.1. Цели и требования. Общие положения

7.1.1.1. Настоящий подпункт устанавливает цели и требования для стадий жизненного цикла безопасности E/E/PES.

Примечание - Цели и требования для полного жизненного цикла безопасности, вместе с общим введением в структуру настоящего стандарта, приведены в МЭК 61508-1.

7.1.1.2. Для каждой стадии жизненного цикла безопасности E/E/PES (см. таблицу 1) указаны:

- цели, которые должны быть достигнуты;

- область применения стадии;

- ссылка на пункт, содержащий требования;

- входы стадии;

- выходы стадии.

Таблица 1 - Обзор стадии реализации жизненного цикла безопасности E/E/PES

|

Стадия жизненного цикла безопасности (номер стадии соответствует номеру блока на рисунке 2) |

Цель |

Область применения |

Пункт требований |

Вход |

Выход |

|

9.1. Спецификация требований безопасности E/E/PES |

Определение требований для каждой Е/Е/РЕ системы, связанной с безопасностью, в терминах требований к функциям безопасности и требований к полноте безопасности для достижения требуемой функциональной безопасности |

Е/Е/РЕ системы, связанные с безопасностью |

Описание распределения требований безопасности (см. МЭК 61508-1, подраздел 7.6) |

Требования безопасности E/E/PES. Требования безопасности программного обеспечения как входная спецификация требований к безопасности программного обеспечения |

|

|

9.2. Планирование подтверждения соответствия безопасности E/E/PES |

Планирование подтверждения соответствия безопасности Е/Е/РЕ систем, связанных с безопасностью |

Е/Е/РЕ системы, связанные с безопасностью |

Требования безопасности E/E/PES |

План подтверждения соответствия безопасности Е/Е/РЕ систем, связанных с безопасностью |

|

|

9.3. Разработка и создание E/E/PES |

Создание Е/Е/РЕ систем, связанных с безопасностью, отвечающих требованиям к функциям безопасности и полноте безопасности |

Е/Е/РЕ системы, связанные с безопасностью |

Требования безопасности E/E/PES |

Разработка Е/Е/РЕ систем, связанных с безопасностью, в соответствии с требованиями безопасности E/E/PES. План тестирования интеграции E/E/PES. Информация об архитектуре E/E/PES как входная спецификация требований к программному обеспечению |

|

|

9.4. Интеграция E/E/PES |

Интеграция и тестирование Е/Е/РЕ систем, связанных с безопасностью |

Е/Е/РЕ системы, связанные с безопасностью |

Разработка E/E/PES. План интеграции E/E/PES. Программируемая электроника и программное обеспечение |

Полностью функционирующие Е/Е/РЕ системы, связанные с безопасностью, в соответствии с разработанной E/E/PES. Результаты тестирования интеграции E/E/PES |

|

|

9.5. Процедуры установки E/E/PES, ввода в эксплуатацию, эксплуатации и технической поддержки |

Разработка процедур для гарантирования того, что функциональная безопасность Е/Е/РЕ систем, связанных с безопасностью, поддерживается в период эксплуатации и технического обслуживания |

Е/Е/РЕ системы, связанные с безопасностью управляемого оборудования |

Требования безопасности E/E/PES. Разработка E/E/PES |

Установка E/E/PES, ввод в эксплуатацию, эксплуатация и процедуры технического обслуживания для каждой отдельной E/E/PES |

|

|

9.6. Подтверждение соответствия безопасности E/E/PES |

Подтверждение соответствия того, что Е/Е/РЕ системы, связанные с безопасностью, во всех отношениях отвечают требованиям безопасности в терминах требований к функциям безопасности и требований к полноте безопасности |

Е/Е/РЕ системы, связанные с безопасностью |

Требования безопасности E/E/PES. План подтверждения соответствия безопасности Е/Е/РЕ систем, связанных с безопасностью |

Е/Е/РЕ системы, связанные с безопасностью с полным подтверждением соответствия безопасности. Результаты подтверждения соответствия безопасности E/E/PES |

|

|

Модификация E/E/PES |

Осуществление коррекции, расширения или адаптации Е/Е/РЕ систем, связанных с безопасностью, с гарантией того, что достигается и поддерживается требуемый уровень полноты безопасности |

Е/Е/РЕ системы, связанные с безопасностью |

Требования безопасности E/E/PES |

Результаты модификации E/E/PES |

|

|

Верификация E/E/PES |

Тестирование и оценка выходной информации данной стадии, чтобы гарантировать правильность и соответствие в отношении продукции и стандартов, используемых в качестве входов к этой стадии |

Е/Е/РЕ системы, связанные с безопасностью |

Зависящие от стадии требования безопасности E/E/PES. План верификации Е/Е/РЕ систем, связанных с безопасностью, для каждой стадии |

Результаты верификации Е/Е/РЕ систем, связанных с безопасностью, для каждой стадии |

|

|

Оценка функциональной безопасности E/E/PES |

Исследование и получение заключения по функциональной безопасности, достигнутой с помощью Е/Е/РЕ систем, связанных с безопасностью |

Е/Е/РЕ системы, связанные с безопасностью |

План оценки функциональной безопасности E/E/PES |

Результаты оценки функциональной безопасности E/E/PES |

7.1.2. Цели

7.1.2.1. Первая цель настоящего подраздела состоит в структурировании на систематической основе стадий полного жизненного цикла безопасности E/E/PES, которые должны быть рассмотрены для достижения требуемой функциональной безопасности Е/Е/РЕ систем, связанных с безопасностью.

7.1.2.2. Вторая цель настоящего подраздела заключается в документировании всей информации, относящейся к функциональной безопасности Е/Е/РЕ систем, связанных с безопасностью, на протяжении всего жизненного цикла E/E/PES.

7.1.3. Требования

7.1.3.1. Жизненный цикл безопасности E/E/PES, используемый в качестве требования соответствия настоящему стандарту, представлен на рисунке 2. В случае использования другого жизненного цикла E/E/PES он должен быть определен на этапе планирования функциональной безопасности E/E/PES (см. МЭК 61508-1, раздел 6), а также должны быть достигнуты все цели и требования каждого подраздела настоящего стандарта.

Примечание - Взаимосвязь и области применения настоящего стандарта и МЭК 61508-3 показаны на рисунке 3.

Примечание - См. также МЭК 61508-6, раздел А.2, перечисление b).

Рисунок 2 - Жизненный цикл безопасности E/E/PES (стадия реализации)

Рисунок 3 - Взаимосвязь и области применения МЭК 61508-2 и МЭК 61508-3

7.1.3.2. Процедуры управления функциональной безопасностью (см. МЭК61508-1, раздел 6) должны осуществляться параллельно стадиям жизненного цикла безопасности E/E/PES.

7.1.3.3. Каждую стадию жизненного цикла безопасности E/E/PES подразделяют на элементарные действия с определением для каждой стадии области применения, входов и выходов (см. таблицу 1).

7.1.3.4. Выходы каждой стадии жизненного цикла E/E/PES должны быть документированы (если иное не будет обосновано на стадии планирования функциональной безопасности, см. МЭК 61508-1, раздел 5).

7.1.3.5. Выходы каждой стадии жизненного цикла E/E/PES должны отвечать определенным для этой стадии целям и требованиям (см. 7.2 - 7.9).

7.2. Спецификация требований безопасности E/E/PES

Примечание - Эта стадия представлена на рисунке 2 (блок 9.1).

7.2.1. Цель

Цель настоящего пункта состоит в задании требований к каждой Е/Е/РЕ системе, связанной с безопасностью, в терминах требований к функциям безопасности и к полноте безопасности для достижения требуемой функциональной безопасности.

Примечание - Например, для функций безопасности может потребоваться приведение управляемого оборудования в безопасное состояние или в состояние технического обслуживания.

7.2.2.1. Спецификация требований безопасности E/E/PES должна формироваться исходя из распределения требований безопасности, как определено в МЭК 61508-1 (подраздел 7.6), а также учитывать требования, определенные входе планирования функциональной безопасности (см. МЭК 61508-1, раздел 6). Эта информации должна быть доступна разработчику E/E/PES.

Примечание - Не рекомендуется, чтобы одна и та же Е/Е/РЕ система, связанная с безопасностью, выполняла функции безопасности и функций, не относящихся к безопасности. Хотя это допускается настоящим стандартом, такое объединение приводит к большим сложностям при выполнении работ в процессе жизненного цикла Е/Е/РЕ системы (например, при проектировании, подтверждении соответствия, оценке функциональной безопасности и техническом обслуживании).

7.2.2.2. Требования к функциональной безопасности E/E/PES должны быть выражены и структурированы, чтобы они были:

a) ясными, точными, недвусмысленными, поддающимися проверке, пригодными для тестирования, поддерживаемыми и реализуемыми;

b) оформлены в письменном виде для того, чтобы их лучше понимали те, кто использует эти требования на любой из стадий жизненного цикла безопасности E/E/PES.

7.2.2.3. Спецификация требований безопасности E/E/PES должна содержать требования к функциям безопасности E/E/PES (см. 7.2.3.1) и требования к полноте безопасности E/E/PES (см. 7.2.3.2).

7.2.3. Требования к безопасности E/E/PES

7.2.3.1. Спецификация требований к функциям безопасности должна содержать:

a) описание всех функций безопасности, необходимых для достижения функциональной безопасности, которое для каждой функции безопасности должно:

- обеспечивать всесторонние подробные требования, достаточные для проектирования и разработки Е/Е/РЕ систем, связанных с безопасностью,

- включать в себя методы, с помощью которых Е/Е/РЕ системы, связанные с безопасностью, достигают или поддерживают безопасное состояние управляемого оборудования,

- определять, требуется ли непрерывное управление, и что приводит к достижению или поддержанию безопасного состояния управляемого оборудования,

- определять, к какому режиму применима функция безопасности Е/Е/РЕ системы, связанной с безопасностью, - к режиму с низкой частотой обращения или к режиму с высокой частотой обращения, или к режиму с непрерывным обращением;

b) характеристики производительности и времени реакции системы;

c) сведения об интерфейсах Е/Е/РЕ системы, связанной с безопасностью, с обслуживающим персоналом, необходимые для достижения требуемой функциональной безопасности;

d) информацию, относящуюся к функциональной безопасности, которая может повлиять на проектирование Е/Е/РЕ системы, связанной с безопасностью;

e) сведения об интерфейсах Е/Е/РЕ систем, связанных с безопасностью с любыми другими системами (внутренними, внешними, управляемым оборудованием);

f) описание всех используемых режимов работы управляемого оборудования, в том числе:

- подготовки к эксплуатации, включая монтаж и наладку;

- запуска в эксплуатацию, обучения, автоматический, ручной, полуавтоматический, стационарный рабочий режимы работы;

- стационарного нерабочего режима работы, переустановки, останова, технического обслуживания;

- режима работы при разумно предсказуемых ненормальных условиях.

Примечания

1. Разумно предсказуемые ненормальные условия работы управляемого оборудования являются разумно предсказуемыми для разработчиков или пользователей.

2. Для конкретных режимов работы управляемого оборудования могут потребоваться дополнительные функции безопасности (например, монтаж, настройка или техническое обслуживание), чтобы безопасно выполнить эти работы;

g) подробное описание всех требуемых режимов поведения Е/Е/РЕ систем, связанных с безопасностью, в частности, их поведение при отказе и необходимая реакция на него (например аварийные сигналы, автоматический останов и т.д.);

h) значимость всех взаимодействий аппаратных средств/программного обеспечения (при необходимости); любые необходимые ограничения между аппаратными средствами и программным обеспечением должны быть идентифицированы и документированы.

Примечание - Если эти взаимодействия не известны до завершения разработки, устанавливают только общие ограничения;

i) предельные и ограничивающие условия для Е/Е/РЕ систем, связанных с безопасностью, и связанных с ними подсистем, например временные ограничения;

j) любые специфические требования, относящиеся к процедурам запуска и повторного запуска Е/Е/РЕ систем, связанных с безопасностью.

7.2.3.2. Спецификация требований к полноте безопасности должна включать в себя:

а) уровень полноты безопасности для каждой функции безопасности и, при необходимости (см. примечание 2), требуемую целевую меру отказов функции безопасности.

Примечания

1. Уровень полноты безопасности функции безопасности задает целевую меру отказов в соответствии с МЭК 61508-1 (см. таблицы 2 и 3).

2. Целевую меру отказов функции безопасности определяют, если требуемое снижение риска для функции безопасности получено с использованием количественного метода (см. МЭК 61508-1, подпункт 7.5.2.2);

b) режим работы (с низкой частотой запросов или с высокой частотой запросов/с непрерывными запросами) каждой функции безопасности;

c) требования, ограничения, функции и доступность проведения контрольных испытаний Е/Е/РЕ систем, связанных с безопасностью;

d) экстремальные значения всех условий окружающей среды в течение жизненного цикла безопасности E/E/PES, включая производство, хранение, транспортировку, испытание, установку, ввод в эксплуатацию, эксплуатацию и техническое обслуживание;

e) пределы электромагнитной устойчивости (см. МЭК 61000-1-1), необходимые для достижения электромагнитной совместимости; пределы электромагнитной устойчивости формируются с учетом как электромагнитной окружающей обстановки (см. МЭК 61000-2-5), так и уровней требуемой полноты безопасности.

Примечания

1. Важно отметить, что уровень полноты безопасности учитывается при определении пределов электромагнитной устойчивости, тем более, что электромагнитные возмущения в окружающей среде распределяются случайно. На практике невозможно определить абсолютный уровень электромагнитного возмущения, а определяют только уровень, который предположительно не будет превышен (уровень электромагнитной совместимости). К сожалению, на практике вероятность, связанную с этим предположением, очень трудно определить. Поэтому предел электромагнитной устойчивости не гарантирует, что Е/Е/РЕ система, связанная с безопасностью, не откажет из-за электромагнитного возмущения; он гарантирует лишь некоторый уровень доверия того, что такой отказ не произойдет. Фактический уровень доверия - это функция предела электромагнитной устойчивости по отношению к статистическому распределению уровней электромагнитного возмущения в окружающей среде. Для более высоких уровней полноты безопасности может оказаться необходимым более высокий уровень доверия, что означает, что его нижняя граница, из-за которой предел электромагнитной устойчивости выходит за пределы уровня электромагнитной совместимости, должна быть выше для более высоких уровней полноты безопасности.

2. Руководящие указания также могут быть указаны в отдельных стандартах по электромагнитной совместимости на продукцию, но следует помнить, что для специфических условий размещения системы или если оборудование используется в более жестких электромагнитных условиях, могут потребоваться более высокие уровни электромагнитной устойчивости, чем заданы в таких стандартах.

3. При разработке спецификации на требования безопасности E/E/PES должны быть учтены условия использования Е/Е/РЕ систем, связанных с безопасностью. Это особенно важно для технического обслуживания, при котором интервал между контрольными испытаниями должен быть не менее предсказуемого интервала для конкретного применения. Например, интервалы между обслуживаниями, которые могут быть реально достигнуты для продукции массового производства, используемой населением, вероятно, будут больше интервалов для контролируемых применений.

7.2.3.3. Во избежание ошибок во время составления спецификации требований безопасности E/E/PES используют группу методов и средств в соответствии с таблицей В.1 (приложение В).

7.3. Планирование подтверждения соответствия безопасности E/E/PES

Примечание - Данная стадия представлена на рисунке 2 (см. блок 9.2). Она обычно выполняется параллельно с проектированием и разработкой E/E/PES (см. 7.4).

7.3.1. Цель

Целью настоящего пункта является планирование подтверждения соответствия безопасности Е/Е/РЕ систем, связанных с безопасностью.

7.3.2.1. Планирование для определения шагов (процедурных и технических) должно осуществляться для демонстрации соответствия Е/Е/РЕ систем, связанных с безопасностью, спецификациям требований к безопасности E/E/PES (см. 7.2).

Примечание - Планирование подтверждения соответствия программного обеспечения - в соответствии с МЭК 61508-3.

7.3.2.2. При планировании подтверждения соответствия Е/Е/РЕ систем, связанных с безопасностью, должны быть использованы:

а) требования, определенные в спецификации требований безопасности E/E/PES;

b) процедуры, применяемые для подтверждения соответствия тому, что каждая функция безопасности правильно выполняется по критериям «прошла/не прошла испытания»;

c) процедуры, применяемые для подтверждения соответствия полноте безопасности каждой функции безопасности по критериям «прошла/не прошла испытания»;

d) условия окружающей среды, при которых проводят испытания, включая необходимые инструменты и оборудование (в том числе план, в соответствии с которым эти инструменты и оборудование должны быть калиброваны);

e) процедуры оценочных испытаний (с обоснованиями);

f) процедуры испытаний и критерии, применяемые для подтверждения соответствия заданных в спецификации пределов электромагнитной устойчивости.

Примечание - Руководство по спецификации испытаний пределов электромагнитной устойчивости в соответствии с МЭК 61000-2-5 и МЭК 61000-4 [2];

g) стратегии по устранению подтвержденного отказа.

7.4. Проектирование и разработка E/E/PES

Примечание - Данная стадия представлена на рисунке 2 (см. блок 9.3). Она обычно выполняется параллельно с планированием подтверждения соответствия безопасности E/E/PES (см. 7.3).

7.4.1. Цель

Цель требований настоящего подраздела состоит в гарантировании соответствия проектирования и разработки Е/Е/РЕ систем, связанных с безопасностью, заданным требованиям функций безопасности и требованиям полноты безопасности (см. 7.2).

7.4.2.1. Проектирование Е/Е/РЕ систем, связанных с безопасностью, должно быть выполнено в соответствии со спецификацией требований безопасности (см. 7.2) с учетом требований настоящего подраздела.

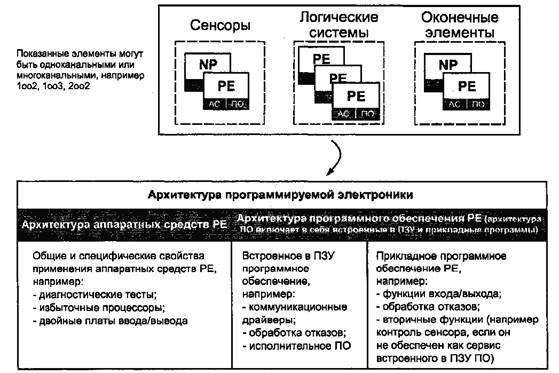

7.4.2.2. Проектирование Е/Е/РЕ систем (см. рисунок 4), связанных с безопасностью (включая полную архитектуру аппаратных средств и программного обеспечения; сенсоры; исполнительные устройства; программируемую электронику; встроенное программное обеспечение, «зашитое» в ПЗУ; прикладное программное обеспечение и т.п.), должно быть таким, чтобы отвечать перечисленным ниже требованиям к:

a) полноте безопасности аппаратных средств:

-требования к архитектурным ограничениям на полноту безопасности аппаратных средств (см. 7.4.3.1) и

- требования к вероятности опасных случайных отказов аппаратных средств (см. 7.4.3.2);

b) систематической полноте безопасности:

- требования по предотвращению отказов (см. 7.4.4) и требования по управлению систематическими отказами (см. 7.4.5) или

- требования к подтверждению того, что оборудование «проверено в эксплуатации» (см. 7.4.7.6 - 7.4.7.12);

c) поведению системы при обнаружении ошибок (см. 7.4.6).

Примечания

1. Общий подход к полноте безопасности E/E/PES основан на общем методе выбора проектного подхода, обеспечивающего достижение уровня полноты безопасности (как для полноты безопасности аппаратных средств, так и для систематической полноты безопасности) в Е/Е/РЕ системах, связанных с безопасностью, в ходе которого:

- определяют требуемый уровень полноты безопасности функций безопасности (см. МЭК 61508-1);

- устанавливают, что полнота безопасности аппаратных средств равна систематической полноте безопасности и равна уровню полноты безопасности (см. 7.4.3.2.1);

- для полноты безопасности аппаратных средств определяют архитектуру, соответствующую ограничениям на нее (см. 7.4.3.1), и демонстрируют соответствие вероятности отказа функций безопасности из-за случайных отказов аппаратных средств требуемым целевым значениям (см. 7.4.3.2);

- для систематической полноты безопасности выделяют особенности проектирования, которые приводят к систематическим сбоям в реальной работе (см. 7.4.5) или подтверждают соответствие требованиям «проверено при эксплуатации» (см. 7.4.7.6 - 7.4.7.12) и

для систематической полноты безопасности выделяют методы и средства, исключающие (не допускающие) систематические сбои в процессе проектирования и разработки (см. 7.4.4) или подтверждают соответствие требованиям «проверено при эксплуатации» (см. 7.4.7.6 - 7.4.7.12).

2. МЭК 61508-3 содержит:

- требования к архитектуре программного обеспечения (см. 7.4.2.2);

- требования к производству программируемой электроники и спецификации тестирования интеграции программного обеспечения (см. 7.5) и

- требования к интеграции программируемой электроники и программного обеспечения в соответствии со спецификацией тестирования интеграции программного обеспечения (см. 7.5).

Во всех случаях требуется тесная кооперация между производителем Е/Е/РЕ систем, связанных с безопасностью, и производителем программного обеспечения.

РЕ - программируемая электроника; NP - непрограммируемые устройства; АС - аппаратные средства; ПО - программное обеспечение; ПЗУ - программируемое запоминающее устройство; MooN - М из N (например, 1оо2 означает один из двух)

Рисунок 4 - Соотношение между архитектурами аппаратных средств и программного обеспечения программируемой электроники

7.4.2.3. Когда Е/Е/РЕ система, связанная с безопасностью, осуществляет функции безопасности и функции, не относящиеся к безопасности, все аппаратные средства и программное обеспечение должны рассматриваться как связанные с безопасностью до тех пор, пока не будет установлено, что эти функции реализуются достаточно независимо (т.е. отказ какой-либо функции, не относящейся к безопасности, не станет причиной отказа функций, связанных с безопасностью). Функции, связанные с безопасностью, везде, где практически возможно, должны быть отделены от функций, не относящихся к безопасности.

Примечания

1. Достаточную независимость этих функций устанавливают демонстрацией того, что вероятность зависимого отказа между компонентами, не относящимися к безопасности и связанными с безопасностью, достаточно низка по сравнению с самым высоким уровнем полноты безопасности, связанным с используемыми функциями безопасности.

2. Следует предостеречь от совмещения функций безопасности и функций, не относящихся к безопасности, в одной и той же Е/Е/РЕ системе, связанной с безопасностью. Такое объединение, допускаемое настоящим стандартом, может привести к большим сложностям при выполнении работ в процессе жизненного цикла Е/Е/РЕ системы (например, при проектировании, подтверждении соответствия, оценке функциональной безопасности и техническом обслуживании).

7.4.2.4. Требования к аппаратным средствам и программному обеспечению должны определяться уровнем полноты безопасности функций безопасности, имеющих самый высокий уровень полноты безопасности, если не будет доказано, что выполнение функций безопасности различных уровней полноты безопасности достаточно независимо.

Примечания

1. Достаточная независимость выполнения функций безопасности устанавливается демонстрацией вероятности зависимого отказа между компонентами выполняемых функций безопасности различных уровней полноты безопасности, достаточно низкой по сравнению с самым высоким уровнем полноты безопасности, связанным с рассматриваемыми функциями безопасности.

2. Если в Е/Е/РЕ системе, связанной с безопасностью, выполняется несколько функций безопасности, то необходимо рассмотреть возможность возникновения отказа в выполнении нескольких функций безопасности от единственной ошибки. В такой ситуации требования к аппаратным средствам и программному обеспечению допускается задавать на основе уровня полноты безопасности более высокого, чем связанный с любой из функций безопасности, в зависимости от риска, связанного с таким отказом.

a) метод достижения независимости;

b) обоснование метода.

7.4.2.6. Требования к программному обеспечению (см. МЭК 61508-3) должны быть доступны разработчику Е/Е/РЕ системы, связанной с безопасностью.

7.4.2.7. Разработчик Е/Е/РЕ системы, связанной с безопасностью, должен еще раз пересмотреть требования к программному обеспечению и аппаратным средствам с тем, чтобы убедиться, что они корректно специфицированы. В частности, разработчик E/E/PES должен рассмотреть:

a) функции безопасности;

b) требования к полноте безопасности Е/Е/РЕ системы, связанной с безопасностью;

c) интерфейсы между оборудованием и обслуживающим персоналом.

7.4.2.8. Проектная документация на Е/Е/РЕ систему, связанную с безопасностью, должна определять методы и средства, необходимые для достижения уровня полноты безопасности в течение стадий жизненного цикла безопасности E/E/PES.

7.4.2.9. Проектная документация на Е/Е/РЕ систему, связанную с безопасностью, должна обосновывать методы и средства, выбранные для формирования их интегрированного набора, обеспечивающего требуемый уровень полноты безопасности.

Примечание - Выбор общего подхода, использующего независимое письменное одобрение E/E/PES, связанных с безопасностью (включая сенсоры, датчики и т.д.), для технических средств и программного обеспечения, диагностических тестов и инструментов программирования и использование (где это возможно) подходящих языков программирования позволяет сократить сложность инженерного применения E/E/PES.

7.4.2.10. В процессе проектирования и разработки Е/Е/РЕ системы, связанной с безопасностью, все значимые (допустимые) взаимодействия аппаратных средств и программного обеспечения должны быть идентифицированы, оценены и документированы.

7.4.2.11. Проект Е/Е/РЕ системы, связанной с безопасностью, должен быть основан на декомпозиции на подсистемы, каждая из которых имеет специфицированный проект и набор тестов интеграции (см. 7.4.7).

Примечания

1. Конкретная подсистема может состоять из единственного компонента или группы компонентов. Полная Е/Е/РЕ система, связанная с безопасностью, может состоять из множества идентифицируемых и отдельных подсистем, которые при их объединении обеспечивают выполнение рассмотренной функции безопасности. Подсистема может иметь более чем один канал (см. 7.4.7.3).

2. Везде, где это практически возможно, должны быть использованы существующие проверенные подсистемы. Это положение является в общем случае верным, только если существует почти 100 %-ное совпадение функциональных возможностей, пропускной способности и производительности существующей подсистемы с новыми требованиями или верифицированная (проверенная) подсистема структурирована таким образом, что пользователь может выбрать лишь требуемые функции, пропускную способность и производительность для специфического применения. Избыточные функциональные возможности, пропускная способность или производительность могут быть вредными для безопасности системы, если существующие подсистемы чрезмерно усложнены или имеют неиспользуемые возможности и если не может быть обеспечена защита от непреднамеренных функций.

7.4.2.12. Если подсистема имеет многоканальный выход, необходимо определить наличие какой-либо комбинации выходных состояний, которые могут быть вызваны отказом самой Е/Е/РЕ системы, связанной с безопасностью, способной непосредственно вызвать событие опасного отказа (см. анализ опасностей и рисков в МЭК 61508-1, подпункт 7.4.2.10). Если это определено, то предотвращение такой комбинации выходных состояний должно быть расценено как функция безопасности, работающая в режиме с высокой частотой обращения или с непрерывными обращениями (см. 7.4.6.3 и 7.4.3.2.5).

7.4.2.13. Для любых компонентов Е/Е/РЕ системы, связанной с безопасностью, в максимальной степени должно использоваться ограничение допустимых значений (см. МЭК 61508-7, подраздел 2.8). Обоснование работы на пределах любых компонентов должно быть документировано (см. МЭК 61508-1, раздел 5).

Примечание - При ограничении допустимых значений должен использоваться коэффициент ограничения, равный 0,67.

7.4.3. Требования к полноте безопасности аппаратных средств

Примечание - Обзор необходимых шагов для достижения требуемой полноты безопасности приведен в МЭК 61508-6 (пункт А.2, приложение 2) и там же показано, как этот пункт соотносится с другими требованиями настоящего стандарта.

7.4.3.1. Архитектурные ограничения полноты безопасности аппаратных средств

7.4.3.1.1. В контексте полноты безопасности аппаратных средств наиболее высокий уровень полноты безопасности, который может потребоваться для функции безопасности, ограничивается отказоустойчивостью аппаратных средств и составляющей безопасных отказов подсистем, которые выполняют эту функцию безопасности (см. приложение С). Наибольший уровень полноты безопасности, который может потребоваться для функции безопасности, использующей подсистему, с учетом отказоустойчивости аппаратных средств и составляющей безопасных отказов этой подсистемы представлен в таблицах 2 и 3 (см. также приложение С). Требования таблиц 2 и 3 должны применяться к каждой подсистеме, выполняющей функцию безопасности, и, следовательно, к каждой части Е/Е/РЕ системы, связанной с безопасностью. Подпункты 7.4.3.1.2 - 7.4.3.1.4 определяют, какая из таблиц 2 или 3 применяется к конкретной подсистеме. Подпункты 7.4.3.1.5 и 7.4.3.1.6 определяют самый высокий уровень полноты безопасности, который может быть применен к функции безопасности по запросу. В соответствии с этими требованиями:

a) отказоустойчивость аппаратных средств N означает, что отказ N + 1 может привести к потере функции безопасности. В определении отказоустойчивости не должны учитываться средства, которые могли бы управлять влиянием ошибок, например диагностика, и

b) если одна ошибка непосредственно приводит к одной или более последующим ошибкам, их рассматривают как одиночную ошибку;

c) в определении отказоустойчивости некоторые ошибки могут быть исключены при условии, что вероятность их возникновения очень мала по отношению к требованиям полноты безопасности подсистемы. Любые исключения ошибок должны быть обоснованы и документированы (см. примечание 3);

d) долю безопасных отказов подсистемы определяют как отношение суммы средних частот безопасных отказов и опасных отказов, обнаруженных тестами, к полной средней частоте отказов подсистемы (см. приложение С).

Примечания

1. Для получения достаточно отказоустойчивой архитектуры с учетом уровня сложности подсистемы используются архитектурные ограничения. Уровень полноты безопасности Е/Е/РЕ системы, связанной с безопасностью, полученный в результате применения требований настоящего подпункта, является максимальным из заявленных, хотя в некоторых случаях математически может быть определен более высокий уровень полноты безопасности, если для Е/Е/РЕ системы, связанной с безопасностью, принять исключительно математический подход.

2. Архитектура и подсистема, сформированные для соответствия требованиям отказоустойчивости аппаратных средств, должны быть такими, какие обычно используются в режиме эксплуатации. Требования отказоустойчивости могут быть снижены, если Е/Е/РЕ система, связанная с безопасностью, восстанавливается, находясь под управлением основного оборудования (on-line). Однако ключевые параметры, связанные с любым ослаблением, должны быть предварительно оценены (например, среднее время восстановления по сравнению с вероятностью запроса).

3. Если некоторый компонент системы имеет очень низкую вероятность отказа благодаря присущим ему свойствам (например, механический соединитель привода), то рассматривать ограничение (на основе отказоустойчивости аппаратных средств) полноты безопасности любой функции безопасности, для реализации которой используется этот компонент, нет необходимости.

7.4.3.1.2. Конкретная подсистема (см. 7.4.2.11, примечание 1) может быть отнесена к типу А, если для ее компонентов, необходимых для реализации функции безопасности:

a) виды отказов всех составляющих компонентов определены, и

b) поведение системы в условиях отказа может быть полностью определено, и

c) имеются достоверные эксплуатационные данные, показывающие, что частоты, требуемые для обнаруженных отказов и необнаруженных опасных отказов, реализованы (см. 7.4.7.3 и 7.4.7.4).

7.4.3.1.3. Конкретная подсистема (см. 7.4.2.11, примечание 1) должна быть отнесена к типу В, если для ее компонентов, необходимых для реализации функции безопасности:

a) вид отказа, по крайней мере, одного составляющего компонента не определен, или

b) поведение подсистемы в условиях отказа не может быть полностью определено, или

c) нет достоверных эксплуатационных данных по подтверждению требований для частот обнаруженных отказов и необнаруженных опасных отказов (см. 7.4.7.3 и 7.4.7.4).

Примечание - Если, по крайней мере, один из компонентов конкретной подсистемы соответствует условиям для типа В, то такая подсистема должна быть отнесена к типу В, а не к типу А (см. также 7.4.2.11, примечание 1).

a) требования отказоустойчивости аппаратных средств достигались для полной Е/Е/РЕ системы, связанной с безопасностью;

b) требования таблицы 2 применялись для любой подсистемы типа А, составляющей часть Е/Е/РЕ системы, связанной с безопасностью.

Примечание - Если Е/Е/РЕ система, связанная с безопасностью, содержит только подсистемы типа А, то требования, приведенные в таблице 2, следует применять к полной Е/Е/РЕ системе, связанной с безопасностью;

c) требования таблицы 3 применялись для любой подсистемы типа В, составляющей часть полной Е/Е/РЕ системы, связанной с безопасностью.

Примечание - Если Е/Е/РЕ система, связанная с безопасностью, содержит только подсистемы типа В, то требования, приведенные в таблице 3, будут применяться для полной системы, связанной с безопасностью;

d) требования таблиц 2 и 3 применялись к Е/Е/РЕ системам, связанным с безопасностью, содержащим оба типа подсистем А и В, поскольку требования таблицы 2 должны применяться к подсистемам типа А, а требования таблицы 3 - к подсистемам типа В.

Таблица 2 - Полнота безопасности аппаратных средств: архитектурные ограничения подсистем, связанных с безопасностью, типа А

|

Доля безопасных отказов |

Отказоустойчивость аппаратных средств (см. примечание 2) |

||

|

N = 0 |

N = 1 |

N = 2 |

|

|

< 60 % |

SIL1 |

SIL2 |

SIL3 |

|

60% - 90% |

SIL2 |

SIL3 |

SIL4 |

|

90 % - 99 % |

SIL3 |

SIL4 |

SIL4 |

|

≥ 99 % |

SIL3 |

SIL4 |

SIL4 |

|

Примечания 1. Для детальной интерпретации этой таблицы см. 7.4.3.1.1 - 7.4.3.1.4. 2. Отказоустойчивость аппаратных средств N означает, что N + 1 отказ приведет к потере функции безопасности. 3. Расчет доли безопасных отказов см. в приложении С. 4. SIL - уровень полноты безопасности (см. МЭК 61508-1, подпункт 7.6.2.9, таблицы 2 и 3). |

|||

Таблица 3 - Полнота безопасности аппаратных средств: архитектурные ограничения подсистем, связанных с безопасностью, типа В

|

Доля безопасных отказов |

Отказоустойчивость аппаратных средств (см. примечание 2) |

||

|

N = 0 |

N = 1 |

N = 2 |

|

|

< 60 % |

Не оговаривается |

SIL1 |

SIL2 |

|

60 % - 90 % |

SIL1 |

SIL2 |

SIL3 |

|

90% - 99% |

SIL2 |

SIL3 |

SIL4 |

|

≥ 99 % |

SIL2 |

SIL4 |

SIL4 |

|

Примечания 1. Для детальной интерпретации этой таблицы см. 7.4.3.1.1 - 7.4.3.1.4. 2. Отказоустойчивость аппаратных средств N означает, что N + 1 отказ приведет к потере функции безопасности. 3. Расчет доли безопасных отказов см. в приложении С. 4. SIL - уровень полноты безопасности (см. МЭК 61508-1, подпункт 7.6.2.9, таблицы 2 и 3). |

|||

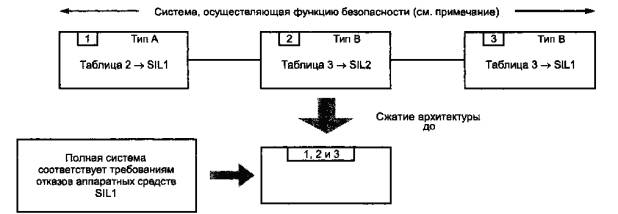

7.4.3.1.5. ВЕ/Е/РЕ системах, связанных с безопасностью, в которых функция безопасности реализуется в одноканальной архитектуре (см. рисунок 5), максимальный уровень полноты безопасности аппаратных средств, который может быть достигнут для функции безопасности, определяется подсистемой аппаратных средств, отвечающей наименьшим требованиям полноты безопасности аппаратных средств (определяют по таблицам 2 и 3).

Примечание - Подсистемы, выполняющие функцию безопасности, считают полной Е/Е/РЕ системой, связанной с безопасностью, включая все элементы - от сенсоров до исполнительных устройств.

Рисунок 5 - Пример ограничения полноты безопасности аппаратных средств для одноканальной функции безопасности

Пример - Пусть система, в которой реализована конкретная функция безопасности, выполнена по одноканальной архитектуре, состоящей из подсистем 1, 2 и 3, типы которых указаны на рисунке 5, и эти подсистемы соответствуют требованиям таблиц 2 и 3 следующим образом:

- для подсистемы 1 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств и доле безопасных отказов, равен SIL1;

- для подсистемы 2 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств и доле безопасных отказов, равен SIL2;

- для подсистемы 3 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств и доле безопасных отказов, равен SIL1.

Для этой архитектуры каждая из подсистем 1 и 3 имеет уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств, равный SIL1, в то время как подсистема 2 имеет уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств, равный SIL2. Поэтому обе подсистемы 1 и 3 ограничивают уровень полноты безопасности, который может потребоваться для соблюдения отказоустойчивости аппаратных средств для рассматриваемой функции безопасности, до значения SIL1.

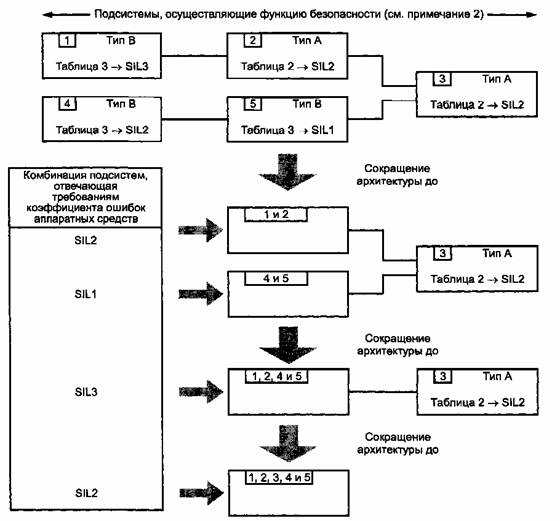

a) оценивания каждой подсистемы в соответствии с требованиями, представленными в таблицах 2 и 3 (см. 7.4.3.1.2 и 7.4.3.1.4);

b) группирования подсистем в комбинации и

c) анализа этих комбинаций для определения полного уровня полноты безопасности аппаратных средств.

Примечания

1. Подсистемы 1,2 и подсистемы 4,5 имеют одинаковые функциональные возможности в отношении функции безопасности и обеспечивают раздельные входы в подсистему 3.

2. Подсистемы, выполняющие функцию безопасности, считают полной Е/Е/РЕ системой, связанной с безопасностью, включая все элементы - от сенсоров до исполнительных устройств.

Рисунок 6 - Пример ограничения полноты безопасности для многоканальной функции безопасности

Пример - Группирование и анализ этих комбинаций могут быть выполнены разными способами. Для иллюстрации одного из возможных методов примем архитектуру, в которой конкретная функция безопасности реализована либо комбинацией подсистем 1, 2 и 3, либо комбинацией подсистем 4, 5 и 3, как показано на рисунке 6. В этом случае комбинация подсистем 1 и 2 и комбинация подсистем 4 и 5 имеют одинаковые функциональные возможности в отношении функции безопасности и имеют раздельные входы в систему 3. В этом примере комбинация параллельных подсистем основывается на каждой подсистеме, реализующей требуемую часть функции безопасности, независимо от другой (параллельной) подсистемы. Функцию безопасности считают выполненной:

- при событии отказа в подсистеме 1 или подсистеме 2 (поскольку комбинация подсистем 4 и 5 позволяет реализовать функцию безопасности) или

- при событии отказа в подсистеме 4 или подсистеме 5 (поскольку комбинация подсистем 1 и 2 позволяет реализовать функцию безопасности).

Каждая подсистема удовлетворяет требованиям таблиц 2иЗ следующим образом:

- для подсистемы 1 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств и доле безопасных отказов, равен SIL3;

- для подсистемы 2 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств и доле безопасных отказов, равен SIL2;

- для подсистемы 3 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств и доле безопасных отказов, равен SIL2;

- для подсистемы 4 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств и доле безопасных отказов, равен SIL2;

- для подсистемы 5 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств и доле безопасных отказов, равен SIL1.

Далее более подробно рассмотрим процедуру определения максимального уровня полноты безопасности аппаратных средств, который может потребоваться для рассматриваемой функции безопасности:

a) Объединение подсистем 1 и 2

Отказоустойчивость и доля безопасных отказов, обеспеченная комбинацией подсистем 1 и 2 (каждая в отдельности соответствует требованиям для SIL3 и SIL2), соответствуют требованиям SIL2 (определенным подсистемой 2).

b) Объединение подсистем 4 и 5

Отказоустойчивость и доля безопасных отказов, обеспеченная комбинацией подсистем 4 и 5 (каждая в отдельности соответствует требованиям для SIL2 и SIL1), соответствуют требованиям SIL1 (определенным подсистемой 5).

c) Дальнейшее объединение комбинации подсистем 1 и 2 с комбинацией подсистем 4 и 5

Уровень полноты безопасности аппаратных средств в отношении отказоустойчивости аппаратных средств комбинации подсистем 1, 2, 4 и 5 определяется:

- решением, какая из комбинаций подсистем (т.е. комбинация подсистем 1 и 2 или 4 и 5) достигла самого высокого возможного уровня полноты безопасности аппаратных средств (в показателях соответствия требованиям отказоустойчивости), и

- анализом влияния другой комбинации подсистем на отказоустойчивость для комбинаций подсистем 1, 2, 4 и 5.

В данном примере комбинация подсистем 1 и 2 имеет максимально допустимое требование SIL2 (см. перечисление а)), в то время как комбинация подсистем 4и5 имеет максимально допустимое требование SIL1 (см. перечисление b)). Однако в случае отказа, встречающегося в комбинации подсистем 1 и 2, функция безопасности могла бы быть выполнена комбинацией подсистем 4 и 5. С учетом этого отказоустойчивость аппаратных средств, достигнутая комбинацией подсистем 1 и 2, увеличивается на единицу. Увеличение отказоустойчивости аппаратных средств на единицу приводит к увеличению на единицу уровня полноты безопасности аппаратных средств, которое может потребоваться (см. таблиц 2 и 3). Поэтому комбинация подсистем 1, 2, 4 и 5 имеет максимально допустимый уровень полноты безопасности в отношении отказоустойчивости и доли безопасных отказов, равный SIL3 (т.е. уровень полноты безопасности аппаратных средств, достигнутый комбинацией подсистем 1 и 2, SIL2 плюс единица).

d) Полная Е/Е/РЕ система, связанная с безопасностью

Уровень полноты безопасности аппаратных средств в отношении отказоустойчивости, который может потребоваться для рассматриваемой функции безопасности, определяют анализом комбинации подсистем 1, 2, 4 и 5 (которая достигает уровня отказоустойчивости, равного SIL3 (см. перечисление с)) и подсистемы 3 (которая достигает уровня отказоустойчивости, равного SIL2). Подсистема, достигшая самого низкого уровня полноты безопасности аппаратных средств (в данном случае подсистема 3), определяет максимальный уровень полноты безопасности всей Е/Е/РЕ системы, связанной с безопасностью. Поэтому максимальный уровень полноты безопасности аппаратных средств в отношении отказоустойчивости аппаратных средств, который может быть достигнут для функции безопасности в данном примере, - SIL2.

7.4.3.2.1. Вероятность отказа каждой функции безопасности из-за случайных отказов аппаратных средств по 7.4.3.2.2 и 7.4.3.2.3 будет равна или менее целевой меры отказов, определенной в спецификации требований безопасности (см. 7.2.3.2).

Примечания

1. Для функции безопасности,

выполняемой в режиме с низкой частотой запросов, целевая мера отказов будет

выражена в терминах средней вероятности отказа выполнения по запросу

предусмотренной функции безопасности, как определено уровнем полноты

безопасности (см. МЭК 61508-1, таблица 2), пока требования в спецификации

требований к полноте безопасности для функции безопасности E/E/PES (см. 7.2.3.2) не достигнут определенной

целевой меры отказов, иной, чем конкретный SIL. Например, если целевая мера отказов

равна 1,5 ![]() 10-6 (вероятность отказа по

запросу), то есть заданному значению для удовлетворения требуемого снижения

риска, то вероятность отказа по запросу функции безопасности, вызванного случайными

отказами аппаратных средств должна быть равна или менее 1,5

10-6 (вероятность отказа по

запросу), то есть заданному значению для удовлетворения требуемого снижения

риска, то вероятность отказа по запросу функции безопасности, вызванного случайными

отказами аппаратных средств должна быть равна или менее 1,5 ![]() 10-6.

10-6.

2. Для функции безопасности,

выполняемой в режиме с высокой частотой запросов или с непрерывными запросами,

целевая мера отказов будет выражена в терминах средней вероятности опасного

отказа в час, как определено уровнем полноты безопасности функции безопасности

(см. МЭК 61508-1, таблица 3), пока требования в спецификации требований к

полноте безопасности (см. 7.2.3.2) для функции безопасности E/E/PES не достигнут определенной целевой меры

отказов, иной, чем конкретный SIL.

Например, если целевая мера отказов равна 1,5 ![]() 10-6 (вероятность опасного отказа

в час) и задана для выполнения требований по снижению риска, то вероятность

отказа функции безопасности, вызванного случайными отказами аппаратных средств,

должна быть равна или менее 1,5

10-6 (вероятность опасного отказа

в час) и задана для выполнения требований по снижению риска, то вероятность

отказа функции безопасности, вызванного случайными отказами аппаратных средств,

должна быть равна или менее 1,5 ![]() 10-6.

10-6.

3. Для демонстрации выполнения данного требования необходимо осуществить предсказание надежности для уместной функции безопасности, используя соответствующие средства (см. 7.4.3.2.2), и сравнить полученный результат с целевой мерой отказов конкретной полноты безопасности для уместной функции безопасности (см. МЭК 61508-1, таблицы 2 и 3).

a) архитектуры Е/Е/РЕ системы, связанной с безопасностью, поскольку это касается каждой функции безопасности.

Примечание - При этом приходится решать, какие виды отказов подсистем находятся в последовательной связи (любой отказ вызывает отказ соответствующей функции безопасности, которая должна выполняться), а какие виды отказов находятся в параллельной связи (для сбоя соответствующей функции безопасности необходимы совпадающие отказы);

b) оцененной частоты (коэффициента) отказов каждой подсистемы в любых режимах, которые могли бы вызвать опасный отказ Е/Е/РЕ системы, связанной с безопасностью, но обнаружены диагностической проверкой (см. 7.4.7.3 и 7.4.7.4);

d) восприимчивости Е/Е/РЕ системы, связанной с безопасностью, к отказам по общей причине (см. примечание к настоящему перечислению и примечание 6 к перечислению h)).

Примечание - Например, см. МЭК 61508-6, приложение D;

e) охвата диагностическими тестами (по приложению С) и связанного с ним диагностического испытательного интервала.

Примечания

1. Время диагностического испытательного интервала вместе с последующим временем ремонта составляют среднее время восстановления, которое должно быть рассмотрено в модели надежности. Кроме того, для работы Е/Е/РЕ системы, связанной с безопасностью, в режиме высокой частоты запросов или с непрерывными запросами, где любые опасные отказы каналов приводят к опасным отказам Е/Е/РЕ системы, связанной с безопасностью, время диагностического испытательного интервала должно быть рассмотрено непосредственно (то есть дополнительно к среднему времени восстановления) в модели надежности, если его величина не является значительно меньшей, чем ожидаемая частота запросов (см. 7.4.3.2.5).

2. При установлении времени диагностического испытательного интервала должны быть рассмотрены интервалы между всеми испытаниями, которые вносят вклад в диагностический охват;

f) интервалов времени, на которых реализуются испытательные (контрольные) интервалы для обнаружения опасных ошибок, не обнаруживаемых диагностическими тестами;

g) времени ремонта для обнаруженных отказов.

Примечание - Время ремонта составляет часть среднего времени восстановления (см., МЭР 191-13-08 [3]), включающего в себя также время обнаружения отказа и период времени, в течение которого ремонт невозможен (пример использования среднего времени восстановления для вычисления вероятности отказа приведен в МЭК 61508-6 (приложение В)). Для ситуаций, когда ремонт может быть выполнен в течение конкретного периода времени, например, в то время как управляемое оборудование отключено или находится в надежном (закрытом) состоянии, особенно важно, чтобы при полном расчете был учтен период времени, когда ремонт не может быть произведен, особенно когда этот период является относительно большим;

h) вероятности необнаруженного отказа любого процесса передачи данных (см. примечание 6 и подпункт 7.4.8.1).

Примечания

1. Упрощенный подход, который может быть использован для оценки вероятности опасного отказа функции безопасности из-за случайных отказов аппаратных средств для определения того, что аппаратура обеспечивает требуемую целевую меру отказов, представлен в МЭК 61508-6, приложение В.

2. Краткий обзор шагов по достижению аппаратными средствами полноты безопасности и соотношения с другими требованиями настоящего стандарта приведены в МЭК 61508-6, подраздел А.2.

3. Необходимо отдельно для каждой функции безопасности количественно определять надежность Е/Е/РЕ системы, связанной с безопасностью, поскольку на нее будут оказывать влияние как разнообразие видов отказов компонентов, так и изменения архитектуры (при использовании избыточности) самих Е/Е/РЕ систем, связанных с безопасностью.

4. Среди множества возможных методов моделирования наиболее подходящий метод выбирает аналитик. Возможные методы моделирования включают в себя:

- анализ последствий причин отказа (см. МЭК 61508-7, пункт В.6.6.2, приложение В);

- анализ дерева ошибок (см. МЭК 61508-7, пункт С.6.6.5, приложение С);

- марковские модели (см. МЭК 61508-7, подраздел С.6.4, приложение С);

- блок-диаграммы надежности (см. МЭК 61508-7, раздел С.5, приложение С).

5. Среднее время восстановления (см. МЭС 191-13-08 [3]), рассматриваемое в модели надежности, нуждается в учете времени диагностического испытательного интервала, времени восстановления и любых других задержек до (момента) восстановления.

6. Отказы из-за влияния общей причины и процессов передачи данных могут быть результатом других влияний, отличных от реальных отказов компонентов аппаратных средств (например, электромагнитной интерференции, ошибок декодирования и т.п.). Однако такие отказы рассматривают в настоящем стандарте как случайные отказы аппаратных средств.

7.4.3.2.3. Диагностический испытательный интервал любой подсистемы, обладающей величиной отказоустойчивости аппаратных средств, большей нуля, должен быть таким, чтобы обеспечить возможность Е/Е/РЕ системе, связанной с безопасностью, удовлетворить требования по вероятности случайных отказов аппаратных средств (см. 7.4.3.2.1).

7.4.3.2.4. Диагностический испытательный интервал любой подсистемы с величиной отказоустойчивости аппаратных средств, равной нулю, от которой полностью зависит функция безопасности (см. примечание 1) и которая является лишь средством реализации функции(й) безопасности, действующей(их) в режиме с низкой интенсивностью запросов, должен быть таким, чтобы обеспечить возможность Е/Е/РЕ системе, связанной с безопасностью, удовлетворить требования по вероятности случайных отказов аппаратных средств (см. 7.4.3.2.1).

Примечания

1. Считают, что функция безопасности полностью зависит от подсистемы, если отказ подсистемы вызывает отказ этой функции безопасности Е/Е/РЕ системы, связанной с безопасностью, и эта функция безопасности не относится к другой системе, связанной с безопасностью (см. МЭК 61508-1, подраздел 7.6).

2. Если существует вероятность, что некоторые комбинации выходных состояний подсистем могут непосредственно привести к опасному событию (см. анализ опасностей и рисков в МЭК 61508-1, подпункт 7.4.2.10), и если комбинация выходных состояний в присутствии ошибки в подсистеме не может быть определена (например, в подсистеме типа В), тогда необходимо рассматривать обнаружение опасных отказов в подсистеме как функцию безопасности, действующую в режиме с высокой частотой запросов или с непрерывными запросами, и применять требования 7.4.6.3 и 7.4.3.2.5.

7.4.3.2.5. Диагностический испытательный интервал любой подсистемы (со значением величины отказоустойчивости аппаратных средств, равным нулю), от которой полностью зависит функция безопасности (см. примечание 1) и которая является лишь средством реализации функции безопасности, действующей в режиме высокой частоты запросов или с непрерывными запросами (см. примечание 2), должен быть таким, чтобы суммарное время диагностического испытательного интервала и время выполнения определенного действия (реакции на отказ) для достижения или поддержания безопасного состояния (см. 7.3.3.1, перечисление g)) было меньше времени безопасности процесса. Время безопасности процесса определяется как период времени между отказом, возникающим в управляемом оборудовании или в системе управления управляемого оборудования (с потенциальной возможностью вызвать опасное событие) и возникновением опасного события, если функция безопасности не выполнена.

Примечания

1. Считают, что функция безопасности полностью зависит от подсистемы, если отказ подсистемы вызывает отказ этой функции безопасности Е/Е/РЕ системы, связанной с безопасностью, и эта функция безопасности не относится к другой системе, связанной с безопасностью (см. МЭК 61508-1, подраздел 7.6).

2. Подсистему, осуществляющую конкретную функцию безопасности, для которой отношение частоты диагностических испытаний к частоте запросов превышает 100, допускается рассматривать, как если бы она осуществляла функцию безопасности в режиме с низкой частотой запросов (см. 7.4.3.2.4) при условии, что функция безопасности не предотвращает комбинацию состояний выходов, которые могли бы привести к опасному событию (см. примечание 3).

3. Если функция безопасности служит для предотвращения специфической комбинации состояний выходов, которые могут непосредственно вызвать опасное событие, то необходимо расценивать такую функцию безопасности как функцию, действующую в режиме с высокой частотой запросов или непрерывными запросами (см. 7.4.2.12).

7.4.3.2.6. Если для конкретного проекта целевая мера отказов требования полноты безопасности для выполняемой функции безопасности не достигается, то следует:

- определить критические компоненты, подсистемы и/или параметры;

- оценить эффект возможных мер усовершенствования критических компонентов, подсистем или параметров (например более надежные компоненты, дополнительные меры защиты от отказов по общей причине, расширенный охват диагностикой, расширенная избыточность, уменьшение интервала контрольных испытаний и т.п.);

- выбрать и осуществить подходящие меры усовершенствования;

- повторить вычисление нового значения вероятности отказов аппаратных средств.

7.4.4. Требования по предотвращению отказов

Примечание - Для подсистемы, отвечающей требованиям, позволяющим рассматривать ее как «проверенную в эксплуатации» (см. 7.4.7.6 - 7.4.7.12), требования 7.4.4.1 - 7.4.4.6 не применяют

7.4.4.1. Должна быть использована соответствующая группа методов и средств, предназначенных для предотвращения внесения ошибок во время разработки и создания аппаратных средств Е/Е/РЕ системы, связанной с безопасностью (см. таблицу В.2).

7.4.4.2. В соответствии с требуемым уровнем полноты безопасности выбранный метод проектирования должен обладать возможностями, способствующими:

a) прозрачности, модульности и другим характеристикам, которые управляют сложностью проекта;

b) ясности и точности представления:

- функциональных возможностей,

- интерфейсов между подсистемами,

- информации, устанавливающей последовательность и время,

- параллелизма и синхронизации;

c) ясности и точности документирования и передачи информации;

d) проверке и подтверждению соответствия.

7.4.4.3. Требования к техническому обслуживанию для гарантированного поддержания требуемой полноты безопасности Е/Е/РЕ системы, связанной с безопасностью, на необходимом уровне должны быть формализованы на стадии проектирования.

7.4.4.4. Следует использовать (если применимо) автоматические средства измерения и интегрированные инструментальные средства разработки.

7.4.4.5. В период проектирования должны быть запланированы испытания интеграции E/E/PES. Документация по планированию испытаний должна включать в себя:

a) типы проводимых испытаний и сопровождающие их процедуры;

b) условия окружающей среды при испытаниях, испытательные средства, схему испытаний и программы испытаний;

с) критерии оценки «выдержал»/«не выдержал» испытание.

7.4.4.6. В период проектирования действия, выполняемые на рабочем месте проектировщика, должны отличаться от действий, которые должны быть доступными на рабочем месте пользователя.

7.4.5. Требования по управлению систематическими сбоями

Примечание - Для подсистемы, отвечающей требованиям, которые расцениваются как «проверено в эксплуатации» (см. 7.4.7.6 - 7.4.7.12), требования 7.4.5.1 - 7.4.5.3 не применяют.

7.4.5.1. Для управления систематическими сбоями проектирование E/E/PES должно обладать особенностями проектирования, которые делают Е/Е/РЕ системы, связанные с безопасностью, устойчивыми к:

a) любым остаточным ошибкам проектирования аппаратных средств, если вероятность ошибок проектирования не может быть исключена (см. таблицу А.16);

b) внешним влияниям, включая электромагнитные воздействия (см. таблицу А. 17);

c) ошибкам оператора управляемого оборудования (см. таблицу А.18);

d) любым остаточным ошибкам в программном обеспечении (см. МЭК 61508-3, пункт 7.4.3, таблицы А.2 и В.7);

e) любым ошибкам, возникающим в результате выполнения любого процесса передачи данных (см. 7.4.8).

7.4.5.2. Для облегчения реализации свойств ремонтопригодности и тестируемости в созданных Е/Е/РЕ системах, связанных с безопасностью, эти свойства должны быть учтены в процессе проектирования и создания E/E/PES.

7.4.5.3. При проектировании Е/Е/РЕ систем, связанных с безопасностью, должны быть учтены способности и возможности человека, а созданные E/E/PES должны быть удобны для работы персонала по эксплуатации и технической поддержке. Разработка всех интерфейсов должна следовать «положительному опыту» при учете человеческого фактора и учитывать возможный уровень подготовки или осведомленности операторов, например для Е/Е/РЕ систем массового производства, где оператором является специально не подготовленный человек.

Примечания

1. Цель проектирования должна состоять в том, чтобы предсказуемые критические ошибки, допущенные операторами или персоналом технической поддержки, предотвращались или устранялись проектом везде, где возможно, либо действия для их выполнения требовали повторного подтверждения.

2. Некоторые ошибки, допущенные операторами или персоналом технического обслуживания, могут быть не восстанавливаемыми Е/Е/РЕ системой, связанной с безопасностью, например, если они являются необнаруживаемыми или реально восстанавливаемыми исключительно при непосредственном доступе, например некоторые механические отказы в управляемом оборудовании.

7.4.6. Требования к поведению системы при обнаружении отказов

7.4.6.1. Обнаружение опасного отказа (с помощью диагностических тестов, контрольных испытаний или иным методом) в любой подсистеме с отказоустойчивостью аппаратных средств больше нуля должно завершаться:

a) конкретным действием для достижения или поддержания безопасного состояния (см. примечание к перечислению b)) или

b) изоляцией дефектной части подсистемы для обеспечения возможности продолжения выполнения безопасного действия управляемым оборудованием, пока дефектная часть не будет отремонтирована. Если ремонт не завершен в пределах среднего времени восстановления (MTTR), принятого при вычислении вероятности случайных отказов аппаратных средств (см. 7.4.3.2.2), то для достижения и поддержания их безопасного состояния должно быть выполнено конкретное действие.

Примечание - Конкретное действие (реакция на отказ), которое требуется для достижения или поддержания безопасного состояния E/E/PES, должно быть определено в требованиях безопасности E/E/PES (см. 7.2.3.1). Оно может состоять, например, в отключении управляемого оборудования на дефектной подсистеме или его части, относящейся к снижению риска.

7.4.6.2. Обнаружение опасного отказа (с помощью диагностических тестов, контрольных испытаний или иным способом) в любой подсистеме с отказоустойчивостью аппаратных средств, равной нулю, функция безопасности которой является полностью зависимой (см. примечание 1) в случае, если такая подсистема используется только функцией(ями) безопасности в режиме с низкой частотой запросов, должно завершаться:

а) конкретным действием для достижения и поддержания безопасного состояния либо

b) восстановлением дефектной подсистемы в пределах периода среднего времени восстановления (MTTR), полученного при расчете вероятности случайных отказов аппаратных средств (см. 7.4.3.2.2). В течение этого времени безопасность управляемого оборудования должна обеспечиваться дополнительными мерами и ограничениями. Снижение риска, обеспеченное этими мерами и ограничениями, должно, по крайней мере, равняться сокращению риска, обеспеченному Е/Е/РЕ системой, связанной с безопасностью, в отсутствие любых отказов. Дополнительные меры и ограничения должны быть определены в процедурах эксплуатации и технического обслуживания E/E/PES (см. 7.6). Если восстановление не предпринято в пределах заданного среднего времени восстановления (MTTR), то для достижения и поддержания безопасного состояния должны быть предприняты конкретные действия (см. примечание 2).

Примечания

1. Предполагается, что функция безопасности полностью зависит от подсистемы, если отказ подсистемы приводит к отказу функции безопасности рассматриваемой Е/Е/РЕ системы, связанной с безопасностью, и функция безопасности не предназначена для другой системы, связанной с безопасностью (см. МЭК 61508-1, подраздел 7.6).