|

|

УТВЕРЖДЕН

СТО РЖД 1.18.002-2009 |

СТАНДАРТ ОАО «РЖД»

«УПРАВЛЕНИЕ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТЬЮ.

Общие положения»

Дата введения - 2009-03-30

Предисловие

1 РАЗРАБОТАН Обществом с ограниченной ответственностью «Центр безопасности информации» (ООО «ЦБИ»)

2 ВНЕСЕН Департаментом безопасности ОАО «РЖД»

3 УТВЕРЖДЕН И ВВЕДЕН В ДЕЙСТВИЕ Распоряжением ОАО РЖД» от 11 марта 2009 г. № 480р

4 ВВЕДЕН ВПЕРВЫЕ

1 Область применения

Настоящий стандарт устанавливает: задачи и принципы построения системы управления информационной безопасностью ОАО «РЖД», требования к организационной структуре и мерам управления информационной безопасностью ОАО «РЖД», требования к нормативной и методической документации по управлению информационной безопасностью ОАО «РЖД», принципы организации планирования мероприятий по управлению информационной безопасностью ОАО «РЖД», основные меры управления информационной безопасностью ОАО «РЖД».

Настоящий стандарт разработан в соответствии с Федеральными законами «О техническом регулировании» [1], «Об информации, информационных технологиях и о защите информации» [2], «О персональных данных» [3], Политикой корпоративной информатизации Открытого акционерного общества «Российские железные дороги» [4].

Настоящий стандарт предназначен для применения подразделениями аппарата управления ОАО «РЖД», филиалами ОАО «РЖД» и иными структурными подразделениями ОАО «РЖД».

Применение настоящего стандарта сторонними организациями оговаривается в договорах (соглашениях) с ОАО «РЖД».

2 Нормативные ссылки

В настоящем стандарте использованы ссылки на следующие стандарты:

ГОСТ Р 51275-2006 Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения.

ГОСТ Р 51624-2000 Автоматизированные системы в защищенном исполнении. Общие требования.

ГОСТ Р 51583-2000 Порядок создания автоматизированных систем в защищенном исполнении.

ГОСТ Р ИСО/МЭК 15408-2002 Информационная технология - Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий.

ГОСТ Р ИСО/МЭК 17799:2005 Информационная технология. Практические правила управления информационной безопасностью.

ГОСТ Р ИСО/МЭК 27001-2006 Информационная технология. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Требования.

ГОСТ Р ИСО/МЭК ТО 13335-1-2006 Информационная технология. Методы и средства обеспечения безопасности. Часть 3. Концепция и модели менеджмента безопасности информационных и телекоммуникационных технологий.

ГОСТ Р ИСО/МЭК ТО 13335-3-2007 Информационная технология. Методы и средства обеспечения безопасности. Часть 3. Методы менеджмента безопасности информационных технологий.

ГОСТ Р ИСО/МЭК ТО 13335-4-2007 Информационная технология. Методы и средства обеспечения безопасности. Часть 4. Выбор защитных мер.

ГОСТ Р ИСО/МЭК ТО 13335-5-2006 Информационная технология. Методы и средства обеспечения безопасности. Часть 5. Руководство по менеджменту безопасности сети.

3 Сокращения

АИТС - автоматизированная информационная и телекоммуникационная система

ГВЦ - главный вычислительный центр

ЗБ - задание по безопасности

ИБ - информационная безопасность

ИВЦ - информационно-вычислительный центр - структурное подразделение ГВЦ

ИТ - информационная технология

ПЗ - профиль защиты

ПО - программное обеспечение

СУИБ - система управления информационной безопасностью

СОИБ - система обеспечения информационной безопасности

4 Термины и определения

В настоящем стандарте применены следующие термины с соответствующими определениями:

4.1 анализ рисков: Систематическое использование информации для определения источников и величины рисков.

4.2 безопасность ИТ: Состояние ИТ, определяющее защищенность информационных активов от воздействия объективных и субъективных, внешних и внутренних, случайных и преднамеренных угроз, а также способность ИТ выполнять предписанные функции без нанесения неприемлемого ущерба.

4.3 доверие: Основание для уверенности в том, что ИТ-изделие или АИТС отвечает целям безопасности и реализует предписанные функциональные возможности безопасности.

4.4 доступность: Характеристика активов, определяющая возможность своевременного и надежного доступа к ним.

4.5 задание по безопасности: Совокупность требований ИБ и спецификаций, предназначенная для использования в качестве основы для оценки конкретного ИТ-изделия или АИТС.

4.6 информационная безопасность: Состояние защищенности информации, при котором обеспечиваются такие ее характеристики, как конфиденциальность, целостность и доступность.

4.7 информационные активы: Информация или информационные ресурсы, подлежащие защите в АИТС.

4.8 инцидент, относящийся к информационной безопасности: Одно или ряд нежелательных или непредвиденных событий, относящихся к информационной безопасности (событий безопасности), которые имеют существенную вероятность компрометации бизнес-операций, нарушения ИБ автоматизированных систем и/или информационных активов ОАО «РЖД».

4.9 ИТ-изделие: Обобщенный термин для ИТ-продуктов и ИТ-систем.

4.10 конфиденциальность: Характеристика информации, связанная с тем, что информация не станет доступной и не будет раскрыта неуполномоченным лицам.

4.11 обработка рисков: Процесс выбора и реализации мер и средств обеспечения безопасности ИТ для снижения риска нарушения ИБ.

4.12 остаточный риск: Риск нарушения ИБ, остающийся после обработки рисков.

4.13 оценивание риска: Процесс сравнения риска нарушения ИБ определенной величины с установленными критериями риска для определения значимости риска.

4.14 оценка рисков: Общий процесс анализа рисков и оценивания рисков.

4.15 принятие рисков: Решение принять существующий риск без его обработки.

4.16 ИТ-продукт: Совокупность программных, программно-аппаратных и/или аппаратных средств ИТ, предоставляющая определенные функциональные возможности и предназначенная для непосредственного использования или включения в различные ИТ-системы и АИТС.

4.17 профиль защиты: Совокупность требований ИБ для некоторого типа ИТ-изделий или АИТС, отвечающая существующим потребностям в обеспечении ИБ.

4.18 ИТ-система: Специфическое воплощение ИТ с конкретным назначением и условиями эксплуатации - программно-техническая основа АИТС.

4.19 система управления информационной безопасностью (СУИБ): Система управления, предназначенная для разработки, внедрения, применения, мониторинга, анализа, поддержания и совершенствования ИБ(1) ОАО «РЖД».

_________________

(1) - СУИБ включает организационную структуру, нормативно-методическую базу ИБ (корпоративный стандарт, политика ИБ, положения, руководства, методики, регламенты, инструкции, процедуры), процессы, информационные, технические и другие ресурсы

4.20 событие, относящееся к информационной безопасности: Определенное проявление состояния АИТС, информационной службы (сервиса) или информационного ресурса, указывающее на возможные недостатки в политике ИБ или недостатки мер защиты, или ранее неизвестную ситуацию, которая может повлиять на ИБ ОАО «РЖД».

4.21 угроза: Совокупность условий и факторов, определяющих потенциальную или реально существующую опасность возникновения инцидента, который может привести к нанесению ущерба функционированию АИТС или информационным ресурсам.

4.22 управление рисками: Скоординированные действия по руководству и управлению ОАО «РЖД» в отношении рисков нарушения ИБ.

4.23 целостность: Характеристика информации, характеризующая ее защищенность от модификации, подмены и уничтожения неправомочным способом.

5 Задачи и принципы управления информационной безопасностью ОАО «РЖД»

5.1 Задачи управления информационной безопасностью ОАО «РЖД»

В процессе управления ИБ ОАО «РЖД» в рамках СУИБ должны решаться следующие задачи:

а) выполнение требований законодательства и нормативных документов уполномоченных в области обеспечения ИБ государственных органов;

б) обеспечение информационной безопасности ОАО «РЖД» при обработке и использовании информационных активов ОАО «РЖД»;

в) определение информационных активов ОАО «РЖД», подлежащих защите;

г) определение категорий АИТС и информационных активов ОАО «РЖД» с целью определения приоритетов и требуемых уровней защиты информации;

д) анализ уязвимостей, построение моделей нарушителей и угроз безопасности информационных активов ОАО «РЖД»;

е) анализ и оценка рисков нарушения ИБ АИТС и информационных активов ОАО «РЖД»;

ж) разработка моделей защиты АИТС и информационных активов ОАО «РЖД»;

з) формирование требований безопасности информационных активов ОАО «РЖД», предъявляемых к АИТС ОАО «РЖД»;

и) определение направлений обеспечения ИБ АИТС ОАО «РЖД»;

к) разработка общих тактико-технических требований по обеспечению безопасности информации в АИТС ОАО «РЖД»;

л) определение рационального баланса технических и организационных мер обеспечения безопасности информации, обрабатываемой в АИТС ОАО «РЖД»;

м) разработка требований к подсистемам обеспечения ИБ АИТС, используемых в ОАО «РЖД», оценка их соответствия и контроль выполнения;

н) обеспечение требуемого уровня ИБ посредством проектирования, разработки, внедрения, оценки соответствия и сопровождения систем обеспечения информационной безопасности АИТС ОАО «РЖД»;

о) разработка и внедрение системы управления ИБ в ОАО «РЖД», включая:

- разработку Политики ИБ и других документов по управлению ИБ в ОАО «РЖД»;

- разработку, внедрение и сопровождение инструментально-методического обеспечения управления ИБ, категорирование АИТС и информационных активов, анализ и оценку рисков, формирование требований ИБ, мониторинг ИБ, контроль и оценку защищенности АИТС и информационных активов ОАО «РЖД»;

- разработку, внедрение и ведение информационно-справочного обеспечения по вопросам ИБ, включая необходимые инструментальные средства;

п) разработка планов долгосрочного и среднесрочного развития программы информационной безопасности ОАО «РЖД»;

р) обеспечение взаимоувязанного по времени, целям и задачам взаимодействия структурных подразделений защиты информации ГВЦ и ИВЦ в эксплуатационном сегменте информационного обеспечения производственной деятельности ОАО «РЖД» в части реализации единой технической политики в области защиты информационных ресурсов ОАО «РЖД»;

с) взаимодействие с уполномоченными в области обеспечения ИБ государственными органами в ходе проведения проверок, инспекций и по текущим вопросам обеспечения ИБ.

5.2 Принципы управления информационной безопасностью ОАО «РЖД»

Устанавливаются следующие принципы управления ИБ ОАО «РЖД».

Законность - соответствие правовым нормам.

Достаточность и нормирование защиты - реализация технически и экономически обоснованных уровней ИБ и мер защиты.

Базирование на рисках - выбор уровня ИБ, требований и мер ИБ основывается на результатах анализа и оценки рисков реализации угроз безопасности информационным активам ОАО «РЖД».

Надежность - сохранение безопасного состояния в случае сбоев АИТС.

Соразмерность затрат на защиту - затраты на обеспечение ИБ не должны превышать величину возможного ущерба, связанного с нарушением ИБ.

Простота - меры и механизмы обеспечения ИБ должны быть насколько это возможно простыми.

Контроль доступа (управление доступом) - доступ к информации должен осуществляться только с использованием средств, реализующих политику разграничения доступа.

Открытость - безопасность АИТС ОАО «РЖД» не должна зависеть от мер по ограничению доступа к информации относительно реализации компонентов соответствующих систем обеспечения ИБ.

Разделение привилегий (прав) - функции безопасности АИТС, используемых в ОАО «РЖД», должны быть разделены между подсистемами их реализующими; роли администраторов, операторов и пользователей системы должны быть разделены между персоналом ОАО «РЖД».

Приемлемость - пользователи АИТС должны осознавать необходимость в обеспечении ИБ, а также участвовать в регулярных тренировках и проходить обучение по вопросам организации ИБ. Реализованные механизмы ИБ не должны быть излишне обременительными для пользователей.

Многоуровневая защита - механизмы, обеспечивающие ИБ, должны применяться на нескольких уровнях защиты таким образом, что компрометация одного механизма безопасности не являлась бы достаточным условием компрометации конкретной АИТС, какой-либо ее части или других АИТС ОАО «РЖД».

Регистрация нарушений безопасности - нарушения ИБ АИТС ОАО «РЖД» должны регистрироваться в соответствующих электронных журналах. На основе анализа этой информации должен обеспечиваться возврат АИТС в безопасное состояние, производиться определение уязвимостей АИТС и способов нападения, использованных нарушителем, а также выявляться и привлекаться к ответственности нарушители.

Непрерывность защиты - обеспечение ИБ производится на всех стадиях и этапах жизненного цикла АИТС.

Периодическая оценка - требования и меры по обеспечению ИБ периодически контролируются, пересматриваются и переоцениваются.

В качестве основных принципов оценки ИБ рассматриваются следующие принципы:

Объективность - результаты оценки должны основываться на фактических свидетельствах (исходных документов) и не зависеть от личных мнений оценщиков.

Беспристрастность - результаты оценки должны быть непредубежденными, когда требуется субъективное суждение.

Воспроизводимость - действия оценщиков, выполняемые с использованием одной и той же совокупности свидетельств (исходных документов), должны приводить к одним и тем же результатам.

Корректность - действия оценщиков должны обеспечивать корректную техническую оценку.

Достаточность - все действия по оценке должны осуществляться до уровня, необходимого для получения уверенности в правильности реализации функций, механизмов и мер ИБ.

Все создаваемые АИТС ОАО «РЖД» должны разрабатываться с учетом требований нормативно-правовых документов, российских национальных стандартов, гармонизированных с международными (ГОСТ Р ИСО/МЭК 15408, ГОСТ Р ИСО/МЭК ТО 13335), и отдельных международных стандартов (ISO/IEC ТО 19791, серия стандартов ISO/IEC 2700Х), что позволит обеспечить необходимый уровень информационной безопасности и создать дополнительные конкурентные преимущества при работе ОАО «РЖД». При создании АИТС ОАО «РЖД» должна также использоваться группа национальных стандартов ГОСТ Р 51275, ГОСТ Р 51583, ГОСТ Р 51624, определяющая требования к порядку создания АИТС в защищенном исполнении.

6 Общие положения

В подразделениях аппарата управления, филиалах и других структурных подразделениях ОАО «РЖД» силами подразделений защиты информации Региональных центров безопасности - структурных подразделений ОАО «РЖД» и привлекаемых специализированных организаций должна быть разработана, внедрена, применяться на постоянной основе, подвергаться мониторингу и периодическому анализу, поддерживаться в работоспособном состоянии и совершенствоваться СУИБ с учетом видов деятельности ОАО «РЖД» и имеющихся рисков.

Функционирование СУИБ ОАО «РЖД» должно обеспечивать:

а) выполнение в ОАО «РЖД» требований законодательства Российской Федерации в сфере защиты информации;

б) выявление нарушений безопасности критически важных АИТС и информационных активов ОАО «РЖД».

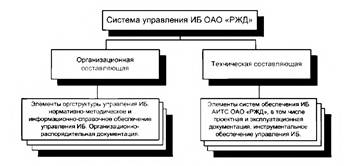

Структура системы управления ИБ ОАО «РЖД» представлена на рисунке 1 и включает:

Рисунок 1 - Структура системы управления ИБ ОАО «РЖД»

а) организационную составляющую (элементы организационной структуры управления ИБ, нормативно-методическое и информационно-справочное обеспечение управления ИБ, организационно-распорядительная документацию);

б) техническую составляющую (элементы систем обеспечения ИБ АИТС ОАО «РЖД», в том числе проектную и эксплуатационную документацию, инструментальное обеспечение управления ИБ).

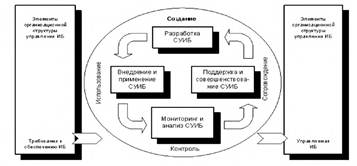

Рисунок 2 - Элементы процесса управления ИБ

Жизненный цикл СУИБ представлен на рисунке 2. Жизненный цикл СУИБ носит циклический характер и предусматривает реализацию следующих основных групп процессов:

а) разработка (модернизация) элементов СУИБ;

б) внедрение и применение элементов СУИБ;

в) мониторинг и анализ реализованных элементов СУИБ;

г) поддержание и (при необходимости) принятие решения о совершенствовании элементов СУИБ.

6.1 Разработка системы управления информационной безопасностью

В процессе разработки СУИБ ОАО «РЖД» должны быть:

а) определена область применения и границы СУИБ с учетом характеристик деятельности структуры, активов и технологий ОАО «РЖД»;

б) разработана Политика ИБ, в которой:

- установлены цели и задачи ОАО «РЖД» в области обеспечения ИБ;

- выделены основные группы защищаемых информационных активов ОАО «РЖД» и угрозы нарушения их ИБ;

- определены основные составляющие инфраструктуры ИБ ОАО «РЖД»;

- сформулированы подходы и принципы достижения целей обеспечения ИБ;

- отражены основные требования обеспечения соответствия законодательству в области ИБ;

- представлены перечень и краткое описание основных мероприятий, которые должны быть выполнены ОАО «РЖД» для достижения установленных целей ИБ;

- определены подходы к проведению анализа и оценки рисков нарушения ИБ, а также выбору мер и средств обеспечения ИБ;

- определены основные типы документов, разрабатываемых в развитие Политики ИБ и предназначенных для более детального описания требований информационной безопасности, мер управления информационной безопасностью, а также правил и процедур, которым должны следовать сотрудники ОАО «РЖД» в процессе управления ИБ;

в) установлен подход ОАО «РЖД» к анализу и оценке рисков нарушения ИБ, включающий:

- методы инвентаризации и оценки значимости (категорирования) информационных активов и АИТС;

- методы исследования и представления угроз нарушения ИБ и характеристик вероятных нарушителей;

- методы анализа и оценки рисков;

- критерии принятия рисков и допустимых уровней рисков;

г) проанализированы и оценены риски нарушения ИБ:

- оценено влияние нарушений ИБ на деятельность ОАО «РЖД»;

- оценены вероятность реализации угроз ИБ и связанный с этим ущерб (влияние нарушений ИБ на деятельность ОАО «РЖД»;

- проанализированы реализованные в текущее время меры обеспечения ИБ;

- определены уровни рисков реализации угроз ИБ;

- определены недопустимые риски, требующие обработки (уменьшения, устранения);

д) определены и оценены варианты обработки (уменьшения, устранения) рисков, включающие:

- применение мер обеспечения ИБ;

- принятие рисков, при условии их соответствия установленным критериям принятия рисков;

- перенос соответствующих рисков на третьи стороны (например, страховщиков, поставщиков и др.)

е) для обработки (уменьшения, устранения) рисков выбраны меры обеспечения ИБ;

ж) получена санкция руководства ОАО «РЖД» на предполагаемые остаточные риски;

з) получена санкция руководства ОАО «РЖД» на внедрение и применение СУИБ и ее элементов.

6.2 Внедрение и применение системы управления информационной безопасностью

В процессе внедрения и применения СУИБ ОАО «РЖД» или ее составных частей необходимо:

а) разработать план обработки рисков, который определяет действия, ресурсы (включая финансирование), обязанности и приоритеты управления рисками ИБ;

б) реализовать план обработки рисков;

в) реализовать выбранные меры обеспечения ИБ;

г) определить способ измерения (оценки) эффективности (результативности) выбранных мер обеспечения ИБ;

д) внедрить программы подготовки и осведомления персонала ОАО «РЖД» по вопросам ИБ;

е) управлять работой (функционированием) СУИБ;

ж) управлять ресурсами для СУИБ;

з) реализовать процедуры и другие меры, позволяющие оперативно регистрировать события, относящиеся к ИБ, и реагировать на инциденты, относящиеся к ИБ.

6.3 Мониторинг и анализ системы управления информационной безопасностью

В процессе мониторинга и анализа СУИБ необходимо:

а) осуществлять мониторинг и анализ процедур и других мер обеспечения и управления ИБ в целях:

- своевременного определения нарушений и несоответствия требованиям ИБ;

- контроля эффективности реализованных мер и средств обеспечения ИБ;

- своевременного определения неудавшихся и успешных попыток нарушений и инцидентов, относящихся к ИБ;

- предоставления возможности руководству ОАО «РЖД» определять, выполняются ли таким образом, как ожидалось, действия, порученные должностным лицам или реализуемые информационными технологиями;

- помощи в регистрации событий, относящихся к ИБ, и, таким образом, предотвращения инцидентов, относящихся к ИБ;

- определения, были ли эффективны действия, предпринятые для устранения нарушений ИБ;

б) проводить анализ эффективности СУИБ (включая соответствие политике ИБ и целям СУИБ), а также анализ мер обеспечения ИБ, принимая во внимание результаты аудита (мониторинга; контроля и оценки) ИБ; инциденты; относящиеся к ИБ, предложения и рекомендации всех заинтересованных сторон (руководства, пользователей, регулирующих органов, экспертов по ИБ, специализированных организаций по ИБ);

в) оценивать эффективность мер обеспечения и управления ИБ для подтверждения того, что требования ИБ были выполнены;

г) периодически анализировать и пересматривать организацию оценки рисков, а также - остаточные риски и установленные допустимые уровни рисков, принимая во внимание происходящие изменения в:

- структуре ОАО «РЖД»;

- бизнес-целях и бизнес-процессах;

- используемых информационных технологиях;

- составе угроз ИБ;

- составе реализованных мер обеспечения и управления ИБ;

- в правовой и регулирующей системе;

- контрактных обязательствах;

- в социальной сфере;

д) проводить внутренний аудит (контрольные проверки) СУИБ (и ее составных частей) через запланированные промежутки времени, а также (при необходимости) - внепланово;

е) проводить на регулярной основе анализ направлений совершенствования СУИБ;

ж) обновлять (корректировать) планы обеспечения ИБ с учетом результатов мониторинга и деятельности по внутреннему аудиту;

з) регистрировать действия и события, которые могут оказывать влияние на эффективность и характеристики СУИБ (или ее составных частей).

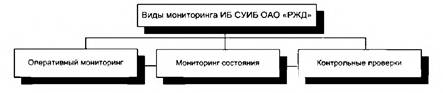

Реализация мониторинга ИБ СУИБ ОАО «РЖД» представлена на рисунке 3 и должна осуществляться по следующим направлениям:

Рисунок 3 - Реализация мониторинга ИБ СУИБ

а) оперативный мониторинг (мониторинг событий, относящихся к ИБ в АИТС ОАО «РЖД»);

б) мониторинг состояния (оценка соответствия текущего состояния ИБ АИТС ОАО «РЖД» уровню ИБ, определенному требованиями ИБ);

в) контрольные проверки (контроль достигнутого уровня ИБ АИТС ОАО «РЖД»).

6.4 Поддержание и совершенствование системы управления информационной безопасностью.

В процессе сопровождения (поддержания и совершенствования) СУИБ ОАО «РЖД» необходимо:

а) планировать и осуществлять доработку СУИБ ОАО «РЖД» или ее составных частей;

б) предпринимать соответствующие корректирующие действия, учитывая при этом опыт в области ИБ ОАО «РЖД» и других организаций;

в) сообщать о предпринятых действиях и доработках СУИБ всем заинтересованным сторонам;

г) контролировать достижение целей совершенствования СУИБ.

7 Организационная структура управления информационной безопасностью ОАО «РЖД»

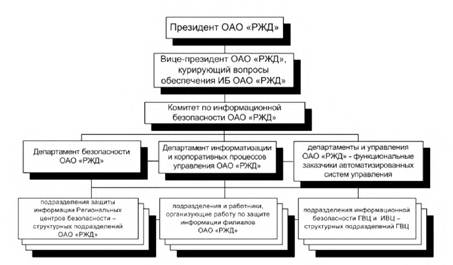

Организационная структура управления информационной безопасностью ОАО «РЖД» представлена на рисунке 4 и включает:

Рисунок 4 - Организационная структура управления ИБ ОАО «РЖД»

- президента ОАО «РЖД»;

- вице-президента ОАО «РЖД», курирующего вопросы обеспечения ИБ ОАО «РЖД»;

- Комитет по информационной безопасности ОАО «РЖД»;

- Департамент безопасности ОАО «РЖД»;

- Департамент информатизации и корпоративных процессов управления ОАО «РЖД»;

- департаменты и управления ОАО «РЖД» - функциональные заказчики автоматизированных систем управления;

- подразделения защиты информации Региональных центров безопасности - структурных подразделений ОАО «РЖД»;

- подразделения информационной безопасности ГВЦ и ИВЦ - структурных подразделений ГВЦ;

- подразделения и работники, организующие работу по защите информации филиалов ОАО «РЖД».

Вице-президент ОАО «РЖД», курирующий вопросы обеспечения ИБ ОАО «РЖД», ответственен за подготовку и принятие решений по стратегическим вопросам развития СУИБ АИТС ОАО «РЖД»:

- утверждение направлений развития СУИБ в контексте общих бизнес-процессов ОАО «РЖД»;

- создание организационной структуры управления ИБ;

- согласование и утверждение документов ОАО «РЖД» в области обеспечения ИБ.

Комитет по информационной безопасности (коллегиальный совещательный орган ОАО «РЖД» по вопросам управления ИБ) решает следующие задачи:

- поддержка корпоративной стандартизации в области ИБ;

- обеспечение выполнения мероприятий по реализации Политики ИБ ОАО «РЖД»;

- обеспечение реформирования СУИБ ОАО «РЖД»;

- контроль за выполнением настоящего стандарта и Политики ИБ ОАО «РЖД»;

- координация деятельности подразделений ОАО «РЖД» в области корпоративной информатизации в части учета требований ИБ.

Руководит работой Комитета по информационной безопасности ОАО «РЖД» вице-президент ОАО «РЖД», курирующий вопросы обеспечения ИБОАО «РЖД».

На Департамент безопасности ОАО «РЖД» возлагается организация следующих работ:

- разработка нормативно-методической базы ИБ АИТС ОАО «РЖД», включая требования к конкретным АИТС и типам АИТС ОАО «РЖД»;

- внедрение нормативно-методической базы ИБ в практику деятельности структурных подразделений и предприятий ОАО «РЖД»;

- организация разработки и внедрения систем обеспечения ИБ АИТС ОАО «РЖД»;

- организация обучения персонала по вопросам ИБ;

- мониторинг ИБ АИТС ОАО «РЖД»;

- планирование и формирование заявок на выделение финансирования в части решения задач по обеспечению ИБ ОАО «РЖД»;

- подготовка предложений по совершенствованию СУИБ и отдельных систем обеспечения ИБ АИТС ОАО «РЖД»;

- участие в формировании организационной структуры СУИБ ОАО «РЖД»;

- согласование предлагаемых решений по обеспечению ИБ АИТС.

Департаменты и управления ОАО «РЖД» - функциональные заказчики представляют на согласование в Департамент безопасности ОАО «РЖД» технические задания на разработку АИТС, согласовывают решения по обеспечению ИБ АИТС и принимают участие в работе комиссий по приемке разработок в эксплуатацию.

Подразделения защиты информации Региональных центров безопасности - структурных подразделений ОАО «РЖД» - обеспечивают:

- организацию обеспечения и контроль выполнения требований по ИБ в филиалах;

- разработку инструкций и другой организационно-распорядительной документации по вопросам ИБ в филиалах;

- организацию мониторинга ИБ АИТС ОАО «РЖД», функционирующих в аппарате управления ОАО «РЖД», его филиалах и других структурных подразделениях, дочерних и зависимых обществах;

- организацию контроля выполнения требований лицензирующих органов (в части выполнения требований по защите информации);

- подготовку и представление в Департамент безопасности предложений по совершенствованию СОИБ;

- организацию устранения выявленных уязвимостей и нарушений информационной безопасности;

- представление отчетности по ИБ в Департамент безопасности ОАО «РЖД».

Подразделения информационной безопасности ГВЦ и ИВЦ - структурных подразделений ГВЦ ОАО «РЖД» обеспечивают:

- координацию информационной безопасности АИТС ОАО «РЖД» в пределах зоны ведения;

- разработку инструкций и другой организационно-распорядительной документации по вопросам обеспечения ИБ сопровождаемых АИТС ОАО «РЖД» в сфере своей ответственности;

- назначение и контроль прав доступа пользователей к собственным информационным системам;

- организацию сдачи-приемки в эксплуатацию АИТС ОАО «РЖД» и СОИБ;

- эксплуатацию АИТС ОАО «РЖД» в соответствии с эксплуатационной документацией;

- условия проведения мониторинга и мониторинг ИБ эксплуатируемых АИТС ОАО «РЖД» и непосредственное участие в проводимых мероприятиях по контролю защищенности АИТС ОАО «РЖД»;

- устранение выявленных уязвимостей и нарушений ИБ эксплуатируемых АИТС ОАО «РЖД»;

- внедрение и эксплуатацию технических средств инфраструктуры открытых ключей (ИОК) и систем электронно-цифровой подписи (ЭЦП) ОАО «РЖД»;

- организацию обучения администраторов безопасности ГВЦ и ИВЦ-структурных подразделений ГВЦ, обеспечивающих опытную и постоянную эксплуатацию СОИБ ОАО «РЖД»;

- подготовку предложений и рекомендаций по совершенствованию СОИБ и представление этих предложений в Департамент безопасности ОАО «РЖД».

- проведение лицензионной работы в СОИБ, требующих наличия лицензий, разработку рекомендаций по лицензионной работе;

- подготовку отчетных материалов по результатам работы средств защиты и контроля по всем эксплуатируемым АИТС и нарушениям ИБ и представление предложений по совершенствованию функционирования средств защиты и контроля в Департамент безопасности ОАО «РЖД»;

- организацию консультирования пользователей различного уровня по вопросам эксплуатации применяемых средств защиты и контроля.

Подразделения и работники, организующие работу по защите информации филиалов ОАО «РЖД», обеспечивают:

- координацию информационной безопасности в АИТС ОАО «РЖД»;

- настройку систем обеспечения ИБ эксплуатируемых систем в соответствии с требованиями ИБ, организационно-распорядительной и эксплуатационной документацией;

- назначение и контроль прав доступа пользователей;

- администрирование эксплуатируемых СОИБ;

- разработку инструкций и другой организационно-распорядительной документации по вопросам эксплуатации СОИБ АИТС ОАО «РЖД» в сфере своей ответственности;

- эксплуатацию СОИБ в соответствии с эксплуатационной документацией;

- условия проведения мониторинга и мониторинг ИБ эксплуатируемых АИТС и непосредственное участие в проводимых мероприятиях по контролю защищенности АИТС ОАО «РЖД»;

- устранение выявленных уязвимостей и нарушений ИБ эксплуатируемых АИТС;

- подготовку предложений по финансированию мероприятий, связанных с обеспечением ИБ АИТС ОАО «РЖД»;

- подготовку предложений и рекомендаций по совершенствованию СОИБ АИТС ОАО «РЖД» и представление этих предложений в Департамент безопасности ОАО «РЖД»;

- проведение лицензионной работы в СОИБ, требующих наличия лицензий, разработку рекомендаций по лицензионной работе;

- подготовку отчетных материалов по результатам работы средств защиты и контроля по всем эксплуатируемым АИТС и нарушениям ИБ и представление их в Департамент безопасности ОАО «РЖД»;

- организацию консультирования пользователей различного уровня по вопросам эксплуатации применяемых средств защиты и контроля.

8 Нормативно-методическое обеспечение управления информационной безопасностью ОАО «РЖД»

Нормативно-методическое обеспечение управления ИБ ОАО «РЖД» включает настоящий стандарт, другие стандарты и нормативные документы ОАО «РЖД» по вопросам управления ИБ.

Основные типы стандартов (документов) по управлению ИБ, выпускаемые в развитие и поддержку настоящего стандарта, представлены на рисунке 5.

Рисунок 5 - Основные типы документов по управлению ИБ в развитие и поддержку настоящего стандарта

Стандарт ОАО «РЖД» Управление ИБ. Общие положения определяет организационную структуру СУИБ, основные принципы и общие требования к управлению ИБ в ОАО «РЖД».

Политика ИБ ОАО «РЖД» определяет цели и задачи ОАО «РЖД» в области обеспечения ИБ, реализуемые в соответствии с действующим законодательством Российской Федерации и нормативными документами регулирующих органов в области ИБ.

Положение определяет общий порядок выполнения некоторой комплексной деятельности по управлению ИБ.

Руководство содержит рекомендации по подходам, способам и методам выполнения некоторой деятельности по управлению ИБ.

Методика является детализированным описанием шагов по выполнению некоторой деятельности или составляющей некоторой деятельности (то есть, описание того, как делать).

Регламент является предписанием по выполнению конкретной последовательности действий (этапов, шагов) в процессе выполнения некоторой деятельности по управлению ИБ (то есть, описание того, кому, что, когда и в какой последовательности необходимо делать).

Профили защиты (по ГОСТ Р ИСО/МЭК 15408) определяют информационные активы конкретных типов АИТС ОАО «РЖД», угрозы безопасности этим активам, положения применимых нормативных документов, требования ИБ, предъявляемые к АИТС ОАО «РЖД» данного типа для противостояния угрозам безопасности, реализации положений нормативных документов и оценки достигнутого уровня ИБ.

Таким образом, профили защиты определяют для АИТС ОАО «РЖД» конкретных типов требуемое состояние ИБ.

Текущее состояние ИБ конкретной АИТС ОАО «РЖД» отражается в документе - задание по безопасности (по ГОСТ Р ИСО/МЭК 15408). Текущее состояние ИБ АИТС ОАО «РЖД» (зафиксированное в заданиях по безопасности) может отличаться от зафиксированного в профилях защиты. В таких случаях имеющиеся расхождения являются предметом краткосрочного, среднесрочного и долгосрочного планирования совершенствования систем обеспечения ИБ АИТС ОАО «РЖД».

9 Принципы организации планирования мероприятий по управлению ИБ ОАО «РЖД»

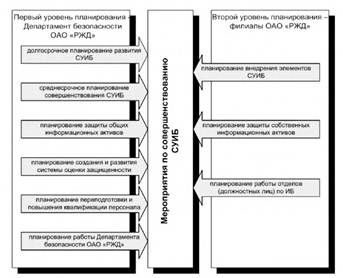

Планирование мероприятий по совершенствованию системы управления ИБ и защите информационных активов ОАО «РЖД» должно осуществляться на двух уровнях (рисунок 6):

Рисунок 6 - Планирование мероприятий по совершенствованию СУИБ

1-ый уровень планирования - Департамент безопасности ОАО «РЖД»

2-ой уровень планирования - филиалы ОАО «РЖД».

Департамент безопасности ОАО «РЖД» осуществляет следующие виды планирования:

- долгосрочное планирование развития системы управления ИБ ОАО «РЖД»;

- среднесрочное планирование совершенствования системы управления ИБ ОАО «РЖД»;

- планирование защиты общих информационных активов (ресурсов) ОАО «РЖД»;

- планирование создания и развития системы оценки защищенности в масштабах ОАО «РЖД»;

- планирование переподготовки и повышения квалификации персонала системы управления ИБ ОАО «РЖД»;

- планирование работы Департамента безопасности ОАО «РЖД» в соответствии с планами ОАО «РЖД».

- Филиалы ОАО «РЖД» осуществляют следующие виды планирования:

- планирование внедрения элементов системы управления ИБ в соответствии с планами ОАО «РЖД»;

- планирование защиты собственных информационных активов (ресурсов), не являющихся общими для ОАО «РЖД» в целом;

- планирование работы отделов (должностных лиц) по ИБ в соответствии с планами филиалов ОАО «РЖД».

10 Мероприятия по управлению информационной безопасностью, подлежащие реализации в ОАО «РЖД»

К мероприятиям управления ИБ, подлежащим реализации в ОАО «РЖД», относятся следующие:

- активная поддержка процессов ИБ со стороны руководства ОАО «РЖД»;

- координация деятельности, связанной с ИБ;

- четкое распределение и разделение обязанностей, связанных с ИБ;

- инвентаризация всех значимых информационных активов;

- оценка значимости и категорирование информационных активов и АИТС;

- эффективная организация информационных активов и АИТС как объектов ИБ;

- анализ уязвимостей, формирование перечней угроз и характеристик вероятных нарушителей;

- анализ и оценка рисков нарушения ИБ;

- эффективное проектирование мер, средств и систем обеспечения ИБ;

- документирование должностных обязанностей персонала, связанных с ИБ;

- проведение регулярного обучения персонала в области ИБ;

- определение мер дисциплинарного характера к нарушителям ИБ;

- проведение предупредительных мероприятий при увольнении сотрудников ОАО «РЖД»;

- физическая защита средств хранения и обработки информации;

- резервирование электропитания для критичных ресурсов;

- защита (контроль) кабелей электропитания и телекоммуникационных кабелей;

- надлежащее регламентное обслуживание оборудования;

- контроль за перемещением оборудования;

- надлежащее документирование эксплуатационных процедур;

- разделение средств разработки, средств тестирования от эксплуатируемых средств обработки информации;

- мониторинг производительности ресурсов АИТС и поддержание необходимых эксплуатационных характеристик АИТС в случаях их масштабирования;

- наличие единых требований ИБ при разработке новых АИТС, модернизации существующих АИТС;

- контроль за включением в АИТС новых средств обработки информации, а также за модификацией (заменой) используемых;

- применение надлежащих методов идентификации и аутентификации;

- разграничение доступа пользователей к ресурсам АИТС и документирование процедур предоставления доступа пользователей к ресурсам АИТС;

- защита от компьютерных вирусов и вредоносного программного обеспечения;

- осуществление регламентного резервного копирования информации;

- реализация мер управления ИБ в вычислительных сетях;

- защита передаваемой информации;

- реализация надлежащих процедур управления съемными носителями информации;

- реализация мероприятий по защите персональных данных при их обработке в АИТС ОАО «РЖД»;

- реализация мониторинга ИБ и обеспечение аудита событий, связанных с ИБ;

- периодическое проведение внутреннего аудита ИБ;

- реализация технологии «поддержки доверия» к оцененным (аттестованным) по требованиям ИБ АИТС;

- периодический независимый анализ (оценка) состояния ИБ в ОАО «РЖД».

Библиография

[1] Федеральный закон «О техническом регулировании» от 27 декабря 2002 г. № 184-ФЗ

[2] Федеральный закон «Об информации, информационных технологиях и о защите информации» от 27 июля 2006 г. № 149-ФЗ

[3] Федеральный закон «О персональных данных» от 27 июля 2006 г. № 152-ФЗ

[4] Политика корпоративной информатизации ОАО «РЖД» (утверждена распоряжением ОАО «РЖД» от 11 сентября 2006 г. № 1872р)

Содержание